Incidente de envenenamiento por piratería en LiteLLM: se filtraron 500.000 credenciales, ¿podrían robarse las carteras de criptomonedas? ¿Cómo comprobar si te han comprometido?

Autor: HIBIKI, Ciudad Cripto

LiteLLM sufre un ataque a la cadena de suministro, se filtran cientos de GB de datos y 500,000 credenciales

Con descargas diarias que alcanzan los 3.4 millones, el paquete de código abierto de IA LiteLLM es un puente importante para que muchos desarrolladores conecten múltiples modelos de lenguaje grande (LLM), pero recientemente se ha convertido en un objetivo para los hackers. Kaspersky estima que este ataque ha expuesto más de 20,000 repositorios de código al riesgo, y los hackers afirman haber robado cientos de GB de datos confidenciales y más de 500,000 credenciales de cuentas, lo que ha causado un grave impacto en el desarrollo de software y el entorno en la nube a nivel mundial.

Tras investigar, los expertos en ciberseguridad descubrieron que el origen del incidente de los hackers de LiteLLM fue una herramienta de ciberseguridad de código abierto llamada Trivy, utilizada por muchas empresas para escanear vulnerabilidades en sus sistemas.

Este es un típico ataque a la cadena de suministro, donde los hackers atacan herramientas de confianza de los proveedores de los objetivos, insertando silenciosamente código malicioso, como si estuvieran envenenando la fuente de agua de una planta de agua, haciendo que todos los bebedores caigan en la trampa sin darse cuenta.

Fuente de la imagen: Trivy | El origen del incidente de los hackers de LiteLLM es una herramienta de ciberseguridad de código abierto que muchas empresas usan para escanear vulnerabilidades en sus sistemas llamada Trivy.

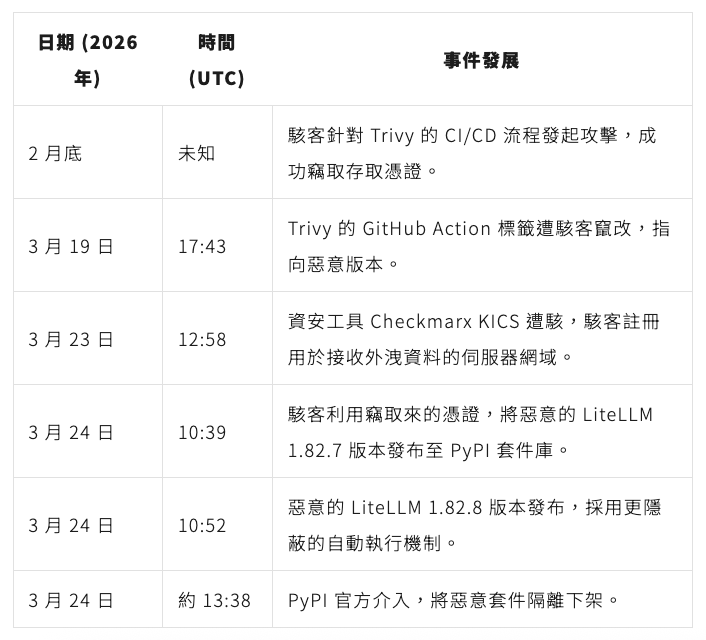

Flujo del incidente del ataque a LiteLLM: de la herramienta de ciberseguridad al paquete de IA explotado en cadena

Según análisis de la empresa de ciberseguridad Snyk y Kaspersky, los indicios del ataque a LiteLLM se sembraron a finales de febrero de 2026.

Los hackers aprovecharon una vulnerabilidad en el CI/CD de GitHub (un proceso automatizado de prueba y publicación de software) para robar las credenciales de acceso (Token) de los mantenedores de Trivy. Debido a que las credenciales no fueron completamente revocadas, los hackers lograron alterar la etiqueta de publicación de Trivy el 19 de marzo, permitiendo que el proceso automatizado descargara una herramienta de escaneo que contenía código malicioso.

Luego, los hackers utilizaron el mismo método y el 24 de marzo controlaron los permisos de publicación de LiteLLM, subiendo versiones 1.82.7 y 1.82.8 que contenían código malicioso.

En ese momento, el desarrollador Callum McMahon, al probar la extensión del editor Cursor, hizo que el sistema descargara automáticamente la última versión de LiteLLM, provocando que los recursos de su computadora se agotaran instantáneamente.

A través de un depurador de IA, descubrió que había un defecto en el código malicioso que activaba accidentalmente una bomba de bifurcación (Fork Bomb), es decir, un comportamiento malicioso que se replica continuamente y agota la memoria y los recursos computacionales de la computadora, lo que permitió que este ataque encubierto se expusiera anticipadamente.

Según el análisis de Snyk, el código malicioso en este ataque se divide en tres etapas:

- Recolección de datos: El programa escanea exhaustivamente la computadora víctima en busca de información sensible, incluyendo claves de acceso SSH, credenciales de servicios en la nube (AWS, GCP), así como semillas de billeteras de criptomonedas como Bitcoin y Ethereum.

- Cifrado y filtración: Los datos recolectados se cifran y empaquetan, y se envían secretamente a un dominio falso pre-registrado por los hackers.

- Persistencia y movimiento lateral: El código malicioso instala una puerta trasera en el sistema, y si detecta Kubernetes, un entorno de plataforma de código abierto utilizado para la implementación y gestión automatizada de aplicaciones en contenedores, también intentará propagar el código malicioso a todos los nodos del clúster.

Línea de tiempo del ataque a la cadena de suministro de LiteLLM y Trivy

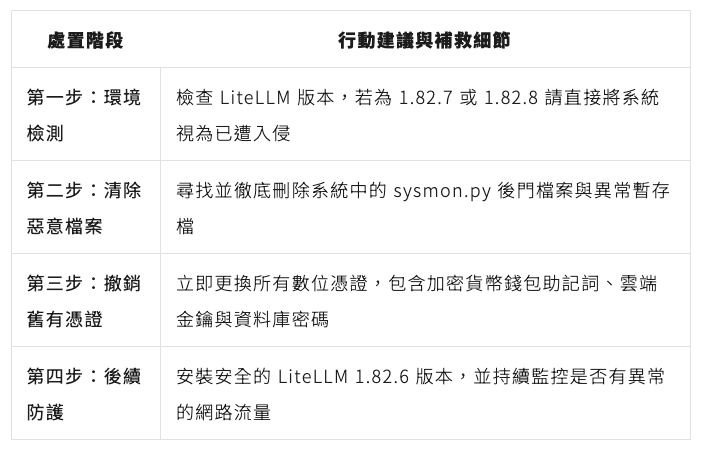

¿Está segura tu billetera y credenciales? Guía de detección y remediación

Si instalaste o actualizaste el paquete LiteLLM después del 24 de marzo de 2026, o si tu entorno de desarrollo automatizado utilizó la herramienta de escaneo Trivy, es muy probable que tu sistema ya haya sido afectado.

Según las recomendaciones de Callum McMahon y Snyk, la prioridad en la protección y remediación es confirmar el alcance de la afectación y bloquear completamente las puertas traseras de los hackers.

Kaspersky sugiere que, para mejorar la seguridad de GitHub Actions, se pueden utilizar las siguientes herramientas de código abierto:

- zizmor: Esta es una herramienta para análisis estático y detección de configuraciones incorrectas en GitHub Actions.

- gato y Gato-X: Estas dos versiones de la herramienta se utilizan principalmente para ayudar a identificar flujos de trabajo de automatización (pipelines) que tienen vulnerabilidades estructurales.

- allstar: Una aplicación de GitHub desarrollada por la Open Source Security Foundation (OpenSSF), diseñada para configurar y hacer cumplir políticas de seguridad en organizaciones y repositorios de GitHub.

Detrás del ataque a LiteLLM, los hackers ya habían puesto su ojo en la tendencia de la pesca de langostas

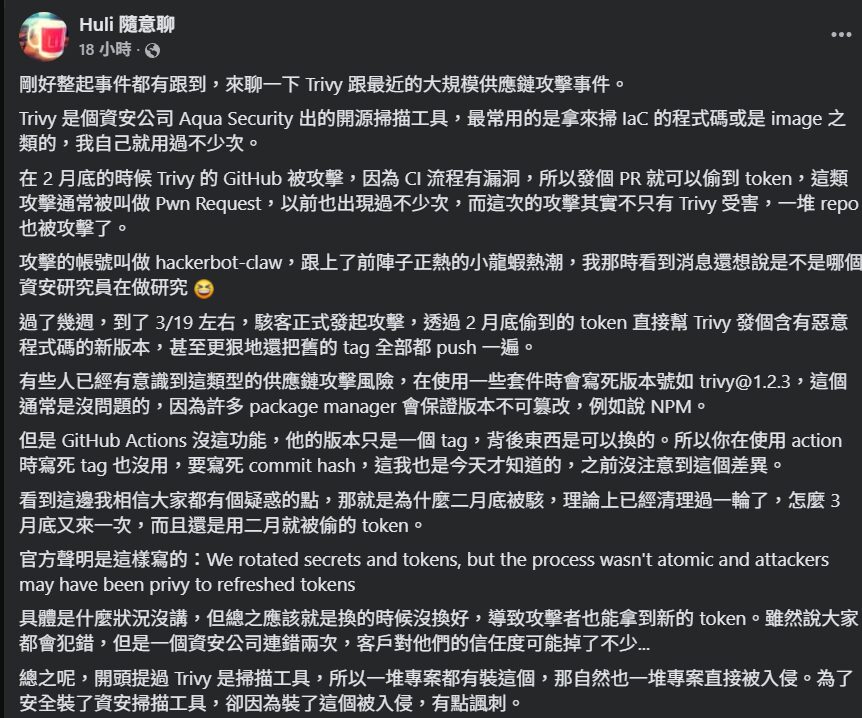

Según análisis de Snyk y el ingeniero Huli, que se enfoca en el campo de la ciberseguridad, los culpables detrás de este caso son un grupo de hackers llamado TeamPCP, que ha estado activo desde diciembre de 2025 y frecuentemente crea canales para llevar a cabo sus actividades a través de aplicaciones de mensajería como Telegram.

Huli señala que los hackers utilizaron un componente de ataque automatizado llamado hackerbot-claw durante el proceso de ataque. Este nombre ingeniosamente se alinea con la reciente popularidad del agente de IA de pesca de langostas (OpenClaw).

Este grupo de hackers golpeó con precisión herramientas de infraestructura de alto privilegio y ampliamente utilizadas, incluyendo Trivy y LiteLLM, y sabe cómo aprovechar las últimas tendencias de IA para ampliar la escala de su ataque, demostrando un enfoque delictivo altamente organizado y específico.

Fuente de la imagen: Huli Chat al Azar | El ingeniero Huli que se enfoca en el campo de la ciberseguridad explica el incidente del ataque a la cadena de suministro de Trivy y LiteLLM (captura de pantalla parcial)

Con la popularización de las herramientas de IA, el control de permisos en el proceso de desarrollo y la seguridad de la cadena de suministro se han convertido en riesgos que todas las empresas no pueden ignorar.

Casos como el reciente hackeo de cuentas de NPM de desarrolladores conocidos, que permitió la inserción de código malicioso en paquetes de JavaScript, han puesto en riesgo a la mayoría de las DApps y billeteras; o el caso de Anthropic que reveló cómo hackers chinos lanzaron la primera gran operación de espionaje automatizado en la historia a través de Claude Code, deben servir como advertencia.