PolygonはAIエージェントのオンチェーンツールキットを発表し、ステーブルコインの支払いとERC-8004のアイデンティティを統合

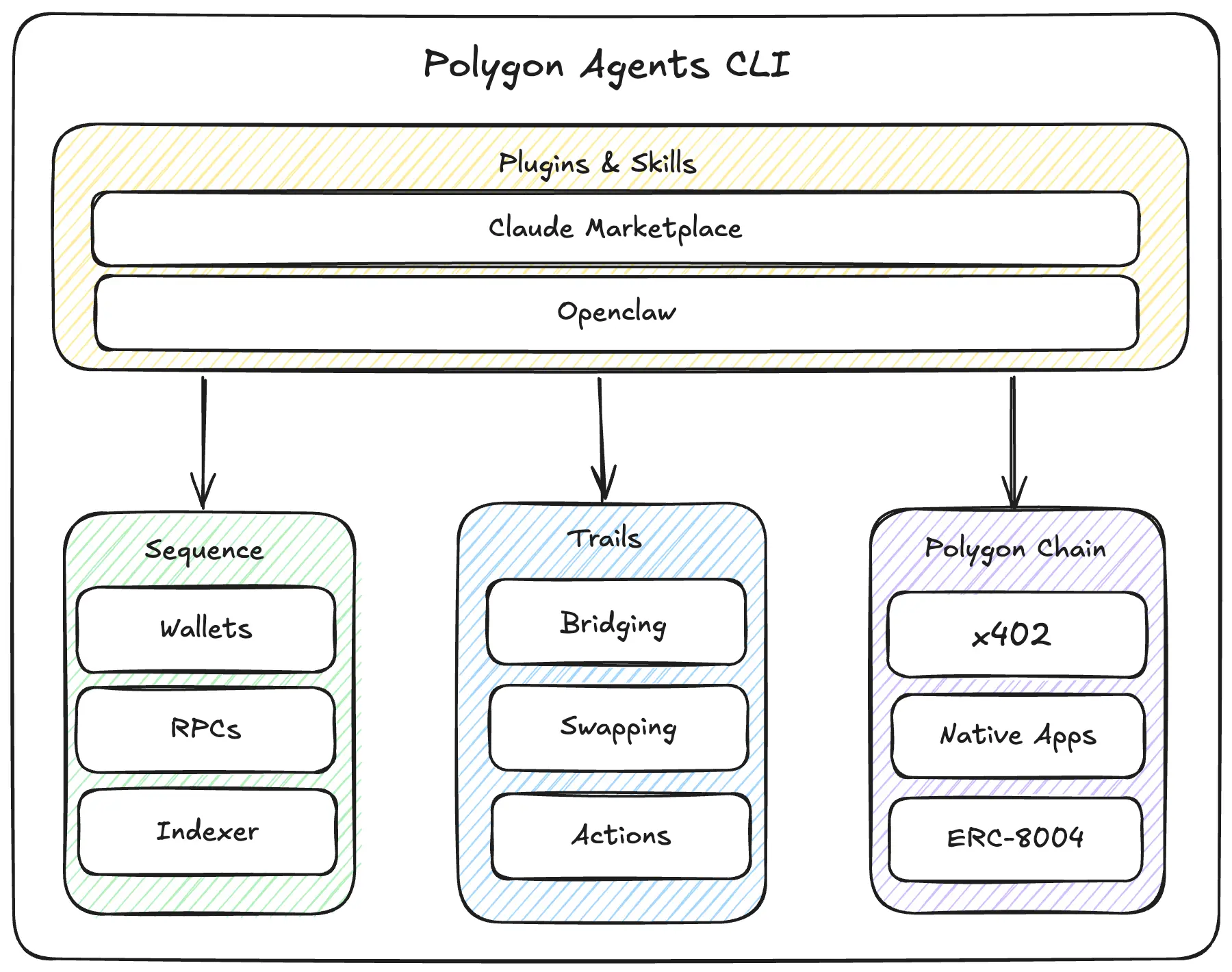

Polygon Labsは2023年3月5日に、AIエージェント専用のエンドツーエンドのオンチェーンツールキット「Polygon Agent CLI」を発表しました。ワンラインのインストールコマンドを実行するだけで、AIエージェントは即座にウォレット管理、ステーブルコイン支払い、クロスチェーンブリッジ、トークン交換、オンチェーンID認証などの全機能を備えます。すべての取引はUSDCで支払われ、ネイティブのガストークンは不要です。

断片化の課題解決:Agent CLIの機能一覧

(出典:Github)

(出典:Github)

AIエージェントの急速な台頭以前、開発者がエージェントにオンチェーン操作能力を持たせるには、通常、異なるベンダーの独立したウォレットライブラリ、ガス抽象化層、交換API、ブリッジAPI、IDシステムを統合する必要がありました。これらの各コンポーネントはエージェントの脅威モデルに最適化されておらず、基盤インフラは断片的でした。Polygon Agent CLIは、これらの断片的な構造を統合的なツールキットに置き換えます。

スマートコントラクトウォレット:セッション範囲のスマートウォレットで、各トークンの支出上限、コントラクトホワイトリスト、24時間自動失効機能をサポート。秘密鍵は常にLLMのコンテキストウィンドウに入らない。

オンチェーン取引実行:PolygonのTrailsシステムが底層でルーティング、価格発見、実行を自動処理。エージェントは指示を出すだけで、どのDEXを使うかを知る必要はない。

ERC-8004エージェントID:MetaMask、Ethereum Foundation、Google、Coinbaseが共同開発したEthereumエージェントID標準。1つのコマンドでID登録が完了し、エージェントは検証可能なオンチェーン信用を蓄積できる。

x402プロトコルサポート:エージェントは標準HTTPリクエストの中でステーブルコインを支払い、APIやデータサービスの料金を支払う。APIキーやサブスクリプション管理は不要。

API統合クエリ:専用RPCやトークンインデクサーを通じてクロスチェーン残高、取引履歴、オンチェーン状態を照会。

三大セキュリティメカニズム:秘密鍵隔離、ガス抽象化、事前検証

Polygon Agent CLIのセキュリティ設計には、AIエージェントのオンチェーン操作における主要リスクに直接対応する3つのポイントがあります。

秘密鍵とLLMの完全隔離:セッションウォレット構造は秘密鍵を暗号化して保存し、エージェントのコンテキストウィンドウから完全に分離。たとえプロンプトインジェクション攻撃を受けても、攻撃者はエージェントが持たない秘密鍵を取得できず、最も一般的なAIエージェントのセキュリティ脅威を大幅に低減。

ガスの完全抽象化:エージェントはUSDCを使ってすべてのオンチェーン操作費用を支払い、ガス抽象化層が底層で自動処理。開発者やエージェントはPOL、ETH、その他のネイティブガストークンを管理する必要がなく、多チェーン展開の操作複雑さを大きく軽減。

事前乾跑機能:取引をブロードキャストする前に、CLIはエージェントに正確な実行プレビューを表示。自動化された数千の意思決定を行うシナリオにおいて、この事前確認機能は人為的な監視と安全性を確保する重要な層。

よくある質問

ERC-8004とは何ですか?なぜエージェント経済にとって重要なのですか?

ERC-8004は、MetaMask、Ethereum Foundation、Google、Coinbaseが共同開発したEthereumエージェントID標準で、エージェントがオンチェーン上で検証可能なIDと信用記録を構築できるようにします。これにより、エージェント間の信頼なし取引が可能となります。Polygon Agent CLIを使えば、1つのコマンドでERC-8004エージェントIDのオンチェーン登録が完了します。

x402プロトコルはどのようにAIエージェントのAPIマイクロペイメントを可能にしますか?

x402は、エージェントが標準HTTPリクエストの中でステーブルコインを使ってAPIやデータサービスの料金を利用回数に応じて支払う仕組みです。事前のサブスクリプションやAPIキー管理は不要です。このオンデマンド課金モデルは、AIエージェントの自主性と高い適合性を持ち、エージェント経済の商業化において重要な基盤となります。

Polygon Agent CLIはどのようにプロンプトインジェクション攻撃を防ぎますか?

このツールキットはセッションウォレット構造を採用し、秘密鍵は暗号化されて保存され、LLMのコンテキストウィンドウに入ることはありません。たとえ攻撃者がプロンプトインジェクションを用いて秘密鍵の漏洩を試みても、エージェントは秘密鍵に一切触れないため、漏洩のリスクは排除されます。