LiteLLM ハッカーによる毒攻撃事件:50 万の認証情報が漏洩、暗号財布が盗まれる恐れ、どのようにして感染しているか確認する?

著者:HIBIKI、暗号都市

LiteLLMがサプライチェーン攻撃を受け、数百GBのデータ、50万の認証情報が漏洩

毎日340万回のダウンロードがあるAIオープンソースライブラリLiteLLMは、多くの開発者が複数の大規模言語モデル(LLM)に接続するための重要な橋渡し役であるが、最近ハッカーの標的となった。カスペルスキーは、この攻撃により2万を超えるコードリポジトリがリスクにさらされ、ハッカーは数百GBの機密データと50万を超えるアカウント認証情報を盗んだと主張している。これは、世界のソフトウェア開発とクラウド環境に深刻な影響を与えている。

セキュリティ専門家の調査によって、LiteLLMハッキング事件の発端は、多くの企業がシステムの脆弱性をスキャンするために使用するオープンソースのセキュリティツールTrivyであることが判明した。

これは典型的なネストされたサプライチェーン攻撃(Supply Chain Attack)であり、ハッカーはターゲットが依存する上流の信頼されたツールに手を加え、悪意のあるコードを巧妙に混入させる。まるで水道施設の水源に毒を盛るように、すべての飲用者が知らず知らずのうちに感染する。

画像出典:Trivy | LiteLLMハッキング事件の発端は、多くの企業がシステムの脆弱性をスキャンするために使用するオープンソースのセキュリティツールTrivyである。

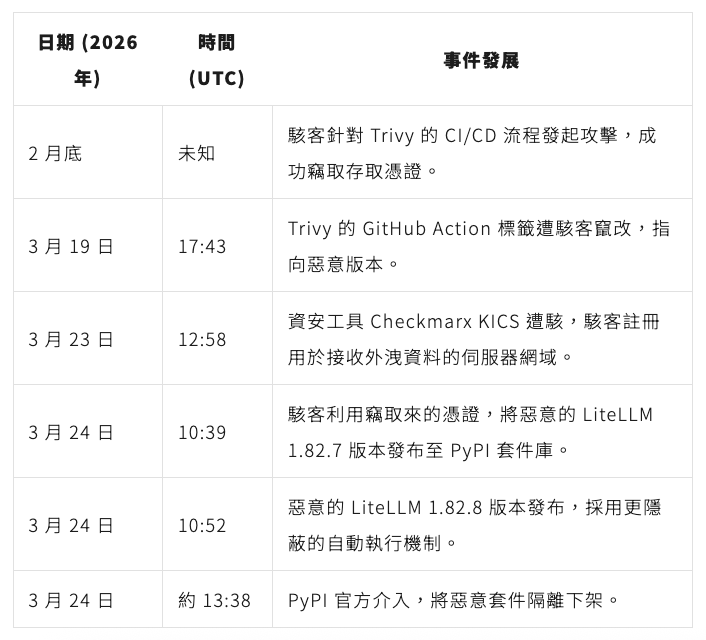

LiteLLM攻撃事件の全プロセス:セキュリティツールからAIライブラリの連鎖爆破 セキュリティ企業Snykとカスペルスキーの分析によれば、LiteLLM攻撃事件は2026年2月末にすでに伏線を張っていた。 ハッカーはGitHubのCI/CD(自動化されたソフトウェアテストとリリースプロセス)の脆弱性を利用して、Trivyの管理者のアクセス認証情報(Token)を盗んだ。認証情報が完全に無効化されなかったため、ハッカーは3月19日にTrivyのリリースタグを改ざんし、自動化プロセスが悪意のあるコードを含むスキャンツールをダウンロードするようにした。 その後、ハッカーは同じ手法を用いて、3月24日にLiteLLMのリリース権限を制御し、悪意のあるコードを含む1.82.7と1.82.8バージョンをアップロードした。 この時、開発者Callum McMahonがCursorエディタの拡張機能をテストしていると、システムが最新のLiteLLMを自動でダウンロードし、彼のコンピュータのリソースが瞬時に消費尽くされてしまった。 彼はAIアシスタントでデバッグした結果、悪意のあるコードに欠陥が存在し、分岐爆弾(Fork Bomb)を偶然引き起こし、コンピュータのメモリと計算リソースを消費し続ける悪意のある行為が明らかになったため、この隠れた攻撃が早期に発覚した。 Snykの分析によると、今回の攻撃の悪意のあるコードは3つの段階に分かれている:

- **データ収集:**プログラムは被害者のコンピュータ内の機密情報を全面的に収集し、SSHリモート接続キー、クラウドサービス(AWS、GCP)アクセス認証情報、ビットコインやイーサリアムなどの暗号通貨ウォレットのシードコードを含む。

- **暗号化と漏洩:**収集したデータは暗号化され、ハッカーが事前に登録した偽のドメインに密かに送信される。

- **持続的潜伏と横方向移動:**悪意のあるプログラムはシステムにバックドアを埋め込み、Kubernetesを検出すると、悪意のあるプログラムをクラスタ内のすべてのノードに拡散させようとする。

LiteLLMとTrivyのサプライチェーン攻撃タイムライン

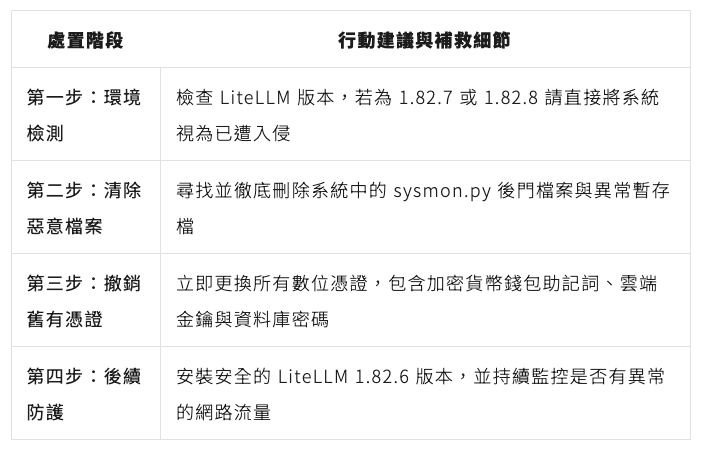

あなたのウォレットと認証情報は安全ですか?検査と救済措置ガイド

もしあなたが2026年3月24日以降にLiteLLMライブラリをインストールまたは更新した場合、またはあなたの自動化開発環境でTrivyスキャンツールを使用している場合、あなたのシステムはすでに被害を受けている可能性が非常に高い。

Callum McMahonとSnykの提案によれば、防護と救済の最優先事項は被害の範囲を確認し、ハッカーのバックドアを徹底的に遮断することです。

- **zizmor:**これは静的分析とGitHub Actionsの設定ミスを検出するためのツールです。

- **gatoとGato-X:**この2つのバージョンのツールは、構造的に脆弱な自動化プロセスパイプラインを特定するのを助けるために主に使用される。

- **allstar:**オープンソースセキュリティ財団(OpenSSF)によって開発されたGitHubアプリケーションで、GitHubの組織とリポジトリ内でセキュリティポリシーを設定し、強制するために特化している。

LiteLLM攻撃の背後には、ハッカーがすでにロブスター養殖ブームを狙っている

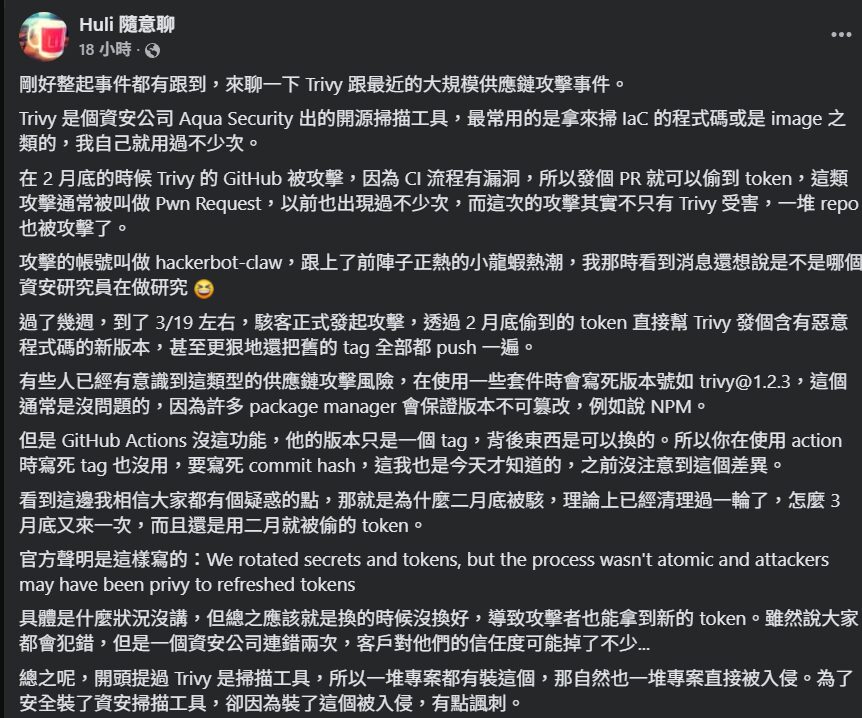

Snykとセキュリティ分野に関心を持つエンジニアHuliの分析によれば、この事件の背後にはTeamPCPという名前のハッカーグループが存在し、このグループは2025年12月から活発に活動しており、Telegramなどのメッセージングアプリを通じて頻繁にチャンネルを設立している。

**Huliは、ハッカーが攻撃過程でhackerbot-clawという自動化攻撃コンポーネントを使用したことを指摘している。**この名前は、最近AI界で非常に人気のあるロブスター養殖(OpenClaw)AIエージェントのトレンドに巧妙に乗ったものである。

このハッカー集団はTrivyとLiteLLMを含む、権限が高く広く使用されている基盤ツールを的確に狙い、新しいAIトレンドを利用して攻撃を拡大し、非常に組織的かつ標的を絞った犯罪手法を示している。

画像出典:Huliの随意な会話 | セキュリティ分野に関心を持つエンジニアHuliがTrivyとLiteLLMのサプライチェーン攻撃事件について解説(部分的なスクリーンショット)

AIツールの普及に伴い、開発プロセスにおける権限管理とサプライチェーンのセキュリティは、すべての企業が無視できないリスクとなっている。 近年の有名な開発者のNPMアカウントがハッキングされ、JavaScriptライブラリに悪意のあるコードが埋め込まれ、多くのDAppやウォレットが危険にさらされるような事例や、Anthropicが中国のハッカーがClaude Codeを通じて史上初の大規模AI自動化ネットワークスパイ活動を展開したことを暴露した事例などは、警戒すべきである。