Como funciona a Jasmy? Um detalhamento completo do fluxo operacional, desde a geração de dados pessoais até as transações de dados

O interesse pelo fluxo operacional da Jasmy decorre do facto de não ser apenas mais um projeto de token—trata-se de um sistema completo centrado em dados pessoais, dispositivos IoT, necessidades empresariais e transações de dados. Compreender este workflow é fundamental para perceber como a Jasmy transforma o “controlo sobre dados pessoais” numa economia de dados funcional e escalável.

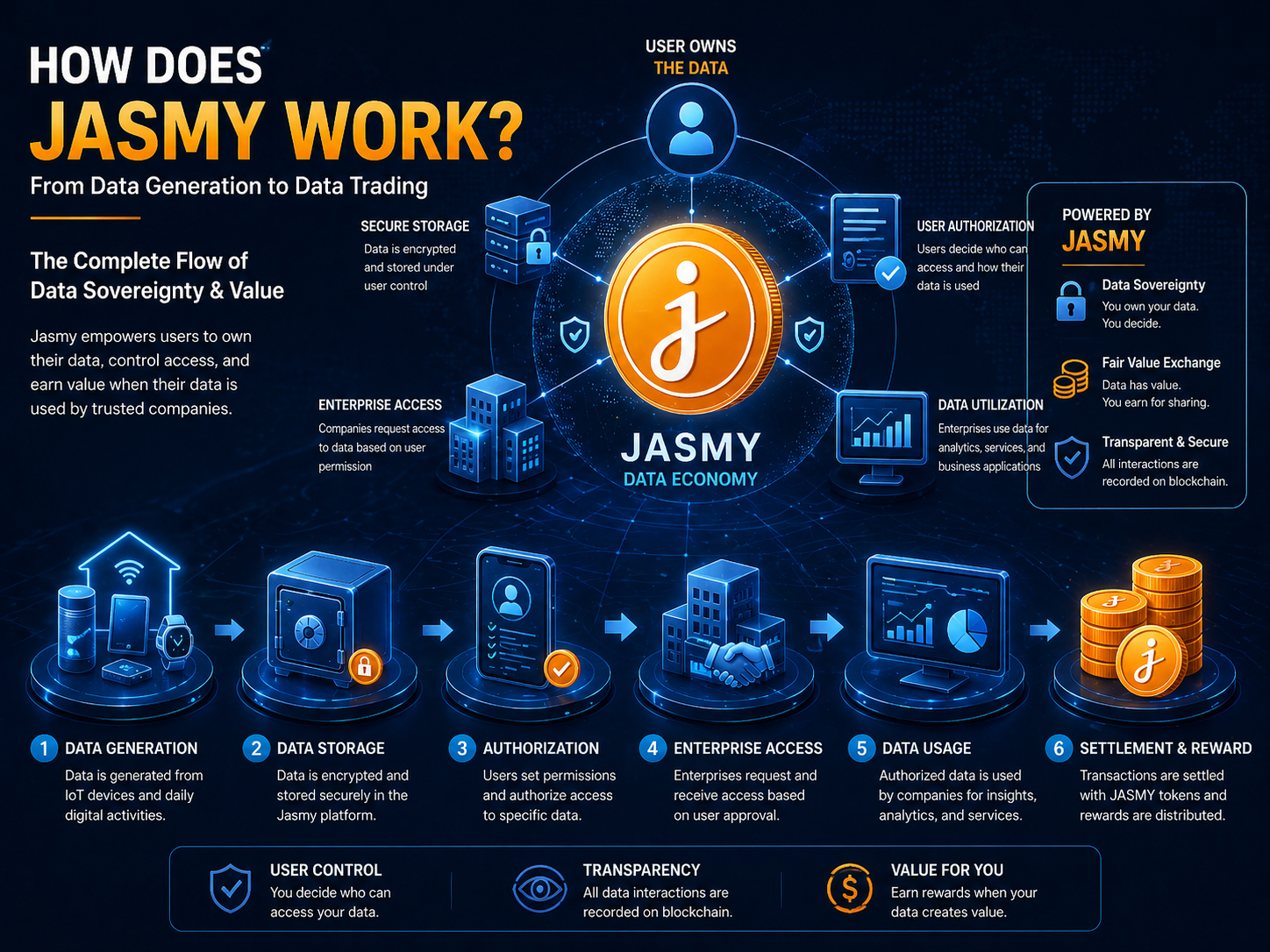

O processo envolve normalmente a geração, o armazenamento, a autorização de acesso, a utilização empresarial, a liquidação de transações e a distribuição de receitas dos dados.

Visão geral do fluxo de dados Jasmy: como os dados pessoais ganham valor

O fluxo de dados da Jasmy assenta no conceito de “dados controlados pelo utilizador”, visando transformar os dados pessoais de simples recolha passiva em ativos digitais que cada utilizador pode autorizar, monitorizar e liquidar.

No plano prático, o utilizador gera dados através de dispositivos ou aplicações, armazena esses dados em ambiente próprio e decide, consoante o contexto, se autoriza ou não o acesso por parte de empresas. Uma vez concedida a autorização, as empresas utilizam os dados para análises, otimização de serviços ou aplicações comerciais, efetuando o pagamento com tokens JASMY.

| Etapa | Ação do utilizador | Funcionalidade do sistema | Objetivo |

|---|---|---|---|

| Geração de dados | Utilização de dispositivos/serviços | Criação de registos de dados pessoais | Origem dos dados |

| Armazenamento de dados | Gestão de dados pessoais | Armazenamento sob controlo | Garantir o controlo do utilizador |

| Autorização de dados | Definição do âmbito de acesso | Definição de permissões | Regular a utilização dos dados |

| Utilização empresarial | Pedido de dados por empresas | Acesso mediante autorização | Possibilitar aplicações empresariais |

| Liquidação de transação | Troca de valor | Liquidação via JASMY | Alimentar a economia de dados |

Este processo devolve poder ao utilizador, fazendo com que os dados deixem de ser um ativo exclusivo da plataforma para passarem a ser um recurso sob controlo e partilha do próprio. A Jasmy conjuga soberania digital, registos em blockchain e liquidação tokenizada para viabilizar esta mudança.

Como são gerados e armazenados os dados do utilizador (IoT e dados pessoais)

No universo Jasmy, os dados do utilizador resultam da atividade digital diária e das interações com dispositivos IoT, pelo que o valor está associado ao comportamento genuíno, padrões de utilização e estado dos próprios dispositivos.

Smartphones, equipamentos domésticos inteligentes, veículos, wearables e outros dispositivos conectados produzem dados como localização, estado do aparelho, frequência de uso, preferências comportamentais ou métricas de saúde. As plataformas tradicionais recolhem estes dados de forma centralizada; já a Jasmy transfere a gestão e o controlo para o próprio utilizador.

Após a geração, os dados ficam armazenados num ambiente gerido pelo utilizador e não são simplesmente entregues à plataforma. O armazenamento não é apenas uma questão de retenção: inclui a confirmação da propriedade, o controlo dos acessos e o registo do histórico de utilização.

Esta fase é determinante, pois só com dados sob controlo do utilizador é possível garantir autorização, negociação e repartição de receitas. Sem isso, a economia de dados baseada na participação ativa do utilizador não seria viável.

Como funciona a autorização de dados na Jasmy (mecanismos de controlo de acesso)

Na Jasmy, o processo de autorização define quem pode aceder aos dados, que dados são acessíveis e em que condições podem ser utilizados.

Autorizar não significa ceder os dados de modo irrestrito. O utilizador define o âmbito de acesso conforme as suas necessidades e as empresas têm de respeitar essas permissões. O sistema regista todo o processo, garantindo que o acesso é auditável.

O mecanismo funciona em três níveis: o utilizador identifica os tipos de dados (dados do dispositivo, comportamentais, identidade), o sistema estabelece regras para limitar o acesso das empresas e estas só podem usar os dados nos termos autorizados, liquidando o valor através da plataforma.

O ponto essencial é o controlo do utilizador: sem permissão, as empresas não acedem aos dados e cabe ao utilizador decidir se e como os partilha.

Este modelo torna operacional a visão de soberania de dados da Jasmy e assegura que as transações de dados têm limites claros.

Como as empresas acedem e usam dados (acesso a dados e cenários empresariais)

No ecossistema Jasmy, as empresas só obtêm acesso aos dados após autorização do utilizador e em conformidade com as regras definidas.

O processo é o seguinte: a empresa define as suas necessidades—perfilização de utilizadores, análise de comportamento, estudos de mercado ou otimização de serviços. O sistema faz corresponder os dados disponíveis às autorizações concedidas. O acesso é limitado ao âmbito aprovado pelo utilizador.

Este modelo oferece transparência e conformidade às empresas. Ao contrário da recolha tradicional, o acesso autorizado gera confiança e adequa-se a cenários em que a credibilidade junto do utilizador é determinante.

As empresas aplicam os dados para melhorar produtos, estudar utilizadores, gerir dispositivos IoT, verificar identidades ou prestar serviços personalizados. Após a utilização, a plataforma regista o uso e liquida a transação.

O equilíbrio reside no facto de as empresas obterem dados relevantes, o utilizador manter o controlo e a plataforma garantir o cumprimento das regras.

Como funcionam as transações e liquidações com dados (workflow de pagamento em JASMY)

A Jasmy concretiza transações de dados através de acessos autorizados e liquidação com tokens JASMY—transformando o uso de dados em atividade económica mensurável.

Aqui, as empresas não compram utilizadores, mas sim direitos de acesso a conjuntos de dados específicos. Com a autorização concedida, as empresas pagam em JASMY para aceder aos dados, sendo a transação registada e liquidada pela plataforma.

A negociação obedece a uma sequência rigorosa: pedido de dados pelas empresas, confirmação do âmbito de autorização pelo utilizador, pagamento em tokens pelas empresas e registo do acesso com distribuição de receitas.

Este mecanismo clarifica o valor dos dados: ao contrário do modelo clássico, onde as plataformas recolhem dados gratuitamente e os monetizam, a Jasmy associa o acesso ao pagamento, recompensando o utilizador pela partilha.

O token JASMY é o meio de liquidação, padronizando a troca de valor nas transações de dados.

Como se partilham receitas entre utilizadores e plataforma (modelo de economia de dados)

O modelo de receitas da Jasmy coloca no centro utilizadores, empresas e a própria plataforma—garantindo que quem contribui com dados participa no fluxo de valor.

O utilizador fornece e autoriza o uso de dados, as empresas pagam em JASMY pelos direitos de utilização e a plataforma regista o acesso, faz cumprir as regras e gere a liquidação. A distribuição de receitas baseia-se no acesso confirmado e registado.

O utilizador ganha com as autorizações, as empresas obtêm valor do uso dos dados e a plataforma retira valor da intermediação, aplicação de regras e prestação de serviços de infraestrutura. É assim criado um ciclo económico suportado por dados.

Este modelo rompe com o paradigma tradicional de lucro centrado na plataforma: o utilizador deixa de ser apenas fonte de dados e passa a ser interveniente com direito a rendimento.

A sustentabilidade depende da qualidade dos dados, da procura empresarial, do envolvimento do utilizador e da eficiência da plataforma. Só a participação continuada garante uma economia de dados estável.

Resumo

O workflow da Jasmy abrange geração de dados pessoais, armazenamento, autorização, utilização empresarial, liquidação de transações e partilha de receitas. O elemento central é o empoderamento do utilizador através da soberania dos dados e a viabilização da troca de valor via JASMY. Desta forma, cruzam-se dados IoT, registos em blockchain e uma economia de dados tokenizada, conferindo aos dados pessoais atributos de gestão, autorização e liquidação.

FAQ

Como funciona a Jasmy?

A Jasmy estrutura o fluxo de dados através de armazenamento pessoal, acesso autorizado e liquidação tokenizada. O utilizador controla as permissões de acesso, as empresas utilizam os dados dentro desses limites e a liquidação é feita em JASMY.

Como é que os dados do utilizador entram no sistema Jasmy?

Os dados do utilizador são originados em dispositivos IoT, serviços de aplicação e atividade digital quotidiana. Uma vez armazenados num ambiente controlado, o utilizador decide sobre a autorização de acesso pelas empresas.

Como a Jasmy faz a autorização de dados?

A Jasmy aplica mecanismos de controlo de acesso para restringir a utilização empresarial dos dados. O utilizador define se partilha dados, com quem e para que finalidade.

Como é que as empresas utilizam os dados da Jasmy?

As empresas têm de obter autorização do utilizador para aceder aos dados, que são usados para análises, otimização de serviços, gestão de dispositivos ou objetivos comerciais. O acesso é registado e serve de base à liquidação.

Qual é o papel do JASMY nas transações de dados?

O JASMY é o token utilizado para pagamento e liquidação do acesso a dados. As empresas pagam em JASMY para obter dados autorizados e o utilizador recebe recompensas pela partilha dos seus dados.

Artigos Relacionados

Morpho vs Aave: Análise comparativa dos mecanismos e diferenças estruturais nos protocolos de empréstimo DeFi

Tokenomics da Morpho: utilidade do MORPHO, distribuição e proposta de valor

Sentio vs The Graph: uma comparação entre mecanismos de indexação em tempo real e indexação por subgraph

Quais são os casos de uso do token ST? Um olhar aprofundado sobre o mecanismo de incentivo do ecossistema Sentio

O que é a Carteira HOT no Telegram?