Como opera a Jasmy? Uma análise detalhada do fluxo completo, desde a criação de dados pessoais até às transações de dados

O interesse no fluxo operacional da Jasmy resulta do facto de este não ser meramente mais um projeto de token; trata-se de um sistema abrangente dedicado a dados pessoais, dispositivos IoT, necessidades de dados empresariais e transações de dados. Compreender o workflow é essencial para avaliar como a Jasmy transforma o “controlo de dados pessoais” numa economia de dados funcional e escalável.

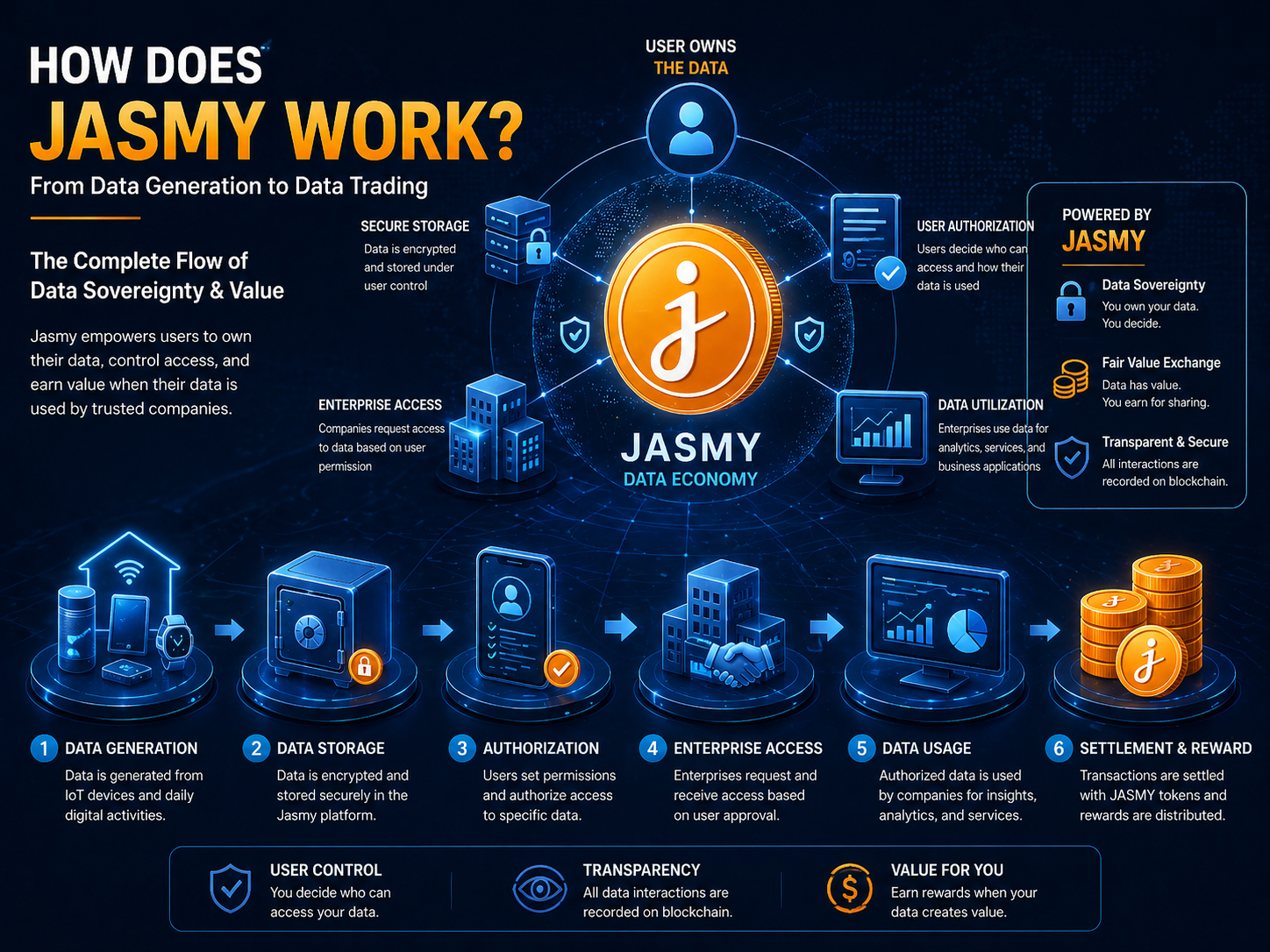

O processo inclui, habitualmente, geração de dados, armazenamento, autorização de acesso, utilização empresarial, liquidação de transações e distribuição de receitas.

Visão Geral do Fluxo de Dados Jasmy: Como os Dados Pessoais Se Tornam Valiosos

O fluxo de dados da Jasmy assenta em “dados controlados pelo utilizador”, com o objetivo de transformar dados pessoais, tradicionalmente recolhidos de forma passiva, em ativos digitais que os utilizadores podem autorizar, monitorizar e liquidar.

Do ponto de vista processual, os utilizadores geram dados através de dispositivos ou aplicações, armazenando-os num ambiente sob o seu controlo. Decidem, conforme o contexto, se concedem acesso às empresas. Após autorização, as empresas podem utilizar os dados para análises, otimização de serviços ou aplicações comerciais, com liquidação em tokens JASMY.

| Etapa | Ação do Utilizador | Funcionalidade do Sistema | Finalidade |

|---|---|---|---|

| Geração de Dados | Utilização de dispositivos/serviços | Criação de registos de dados pessoais | Origem dos dados |

| Armazenamento de Dados | Gestão de dados pessoais | Armazenamento controlado | Garantir o controlo do utilizador |

| Autorização de Dados | Definição do âmbito de acesso | Configuração de permissões | Gestão da utilização dos dados |

| Utilização Empresarial | Solicitação de dados pela empresa | Acesso conforme autorização | Facilitar aplicações empresariais |

| Liquidação de Transações | Troca de valor | Liquidação via JASMY | Dinamizar a economia de dados |

Este workflow capacita os utilizadores, transformando os dados de recurso detido pela plataforma num ativo sob o seu controlo e partilha de valor. A Jasmy integra soberania de dados, registos em blockchain e liquidações tokenizadas para viabilizar esta transição.

Como são Gerados e Armazenados os Dados do Utilizador (IoT & Dados Pessoais)

Os dados dos utilizadores na Jasmy resultam da atividade digital quotidiana e das interações com dispositivos IoT, fazendo depender o valor da autenticidade do comportamento, padrões de utilização e estado dos dispositivos.

Smartphones, dispositivos domésticos inteligentes, veículos, wearables e outros equipamentos conectados geram dados—como localização, estado, frequência de uso, preferências comportamentais ou métricas de saúde. Tradicionalmente, as plataformas recolhem estes dados de forma centralizada; a Jasmy, pelo contrário, coloca a gestão e o controlo nas mãos do utilizador.

Após a geração, os dados são guardados num ambiente gerido pelo utilizador, em vez de serem entregues diretamente a uma plataforma. O armazenamento implica não só a retenção, mas também confirmação de propriedade, controlo dos acessos e registo do histórico de utilização.

Esta fase é crítica: determina se a economia de dados pode realmente ser construída sobre o empoderamento do utilizador. Sem gestão direta dos dados pelo utilizador, a posterior autorização, negociação e partilha de receitas não seriam viáveis.

Como são Autorizados os Dados na Jasmy (Mecanismos de Controlo de Acesso)

O processo de autorização na Jasmy define quem pode aceder aos dados, quais os dados disponíveis e sob que condições podem ser utilizados.

Autorizar não significa ceder os dados indiscriminadamente. O utilizador estabelece o âmbito de acesso conforme as suas necessidades, sendo as empresas obrigadas a respeitar essas permissões. O sistema regista todo o processo, garantindo que cada acesso é auditável.

O mecanismo opera em três níveis: o utilizador identifica tipos de dados (dispositivo, comportamento, identidade), o sistema gera regras de acesso para limitar o alcance das empresas, e estas utilizam os dados dentro do âmbito autorizado, liquidando o valor através da plataforma.

O essencial é que o controlo permanece com o utilizador. As empresas não acedem aos dados sem permissão, sendo o utilizador a decidir se e como partilha os seus dados.

Este quadro operacionaliza a soberania de dados na Jasmy e assegura limites claros para as transações de dados.

Como as Empresas Acedem e Utilizam os Dados (Acesso & Cenários Empresariais)

No ecossistema Jasmy, as empresas só obtêm dados após autorização do utilizador e cumprimento das regras definidas.

O workflow: as empresas identificam necessidades—perfil de utilizador, comportamento dos dispositivos, análise de mercado ou otimização de serviços. O sistema faz corresponder os dados disponíveis conforme a autorização do utilizador. O acesso concedido é sempre limitado ao âmbito aprovado.

Esta abordagem proporciona às empresas fontes de dados transparentes e conformes. Em contraste com a recolha tradicional, os dados autorizados reforçam a confiança e adequam-se a cenários empresariais que exigem credibilidade perante o utilizador.

As empresas utilizam os dados para melhoria de produtos, investigação, gestão de dispositivos IoT, verificação de identidade ou serviços personalizados. Após a utilização, a plataforma regista o uso e liquida a transação.

O equilíbrio fundamental: as empresas recebem dados acionáveis, os utilizadores mantêm o controlo e a plataforma assegura e aplica as regras.

Como Funcionam as Transações e a Liquidação de Dados (Workflow de Pagamento JASMY)

A Jasmy executa transações de dados mediante acesso autorizado e liquidação em tokens JASMY, convertendo a utilização de dados em atividade económica mensurável.

Nestes processos, as empresas não compram utilizadores, mas direitos de acesso a conjuntos de dados específicos. Após autorização, as empresas pagam em JASMY para aceder aos dados, e a plataforma regista e liquida a transação.

A negociação de dados segue uma ordem precisa: empresas solicitam dados, utilizadores confirmam o âmbito de autorização, empresas pagam em tokens, e o sistema regista o acesso e distribui as receitas.

Este mecanismo clarifica o valor dos dados: ao contrário dos modelos tradicionais, em que as plataformas recolhem dados gratuitamente e os monetizam, a Jasmy vincula o acesso ao pagamento, recompensando os utilizadores pela sua participação.

O JASMY é o meio de liquidação, normalizando a troca de valor nas transações de dados.

Como são Partilhadas as Receitas entre Utilizadores e Plataforma (Modelo de Economia de Dados)

O modelo de receitas da Jasmy centra-se nos utilizadores, empresas e plataforma, garantindo que quem contribui com dados participa nos fluxos de valor.

Os utilizadores fornecem e autorizam dados, as empresas pagam em JASMY pelos direitos de utilização, e a plataforma regista o acesso, aplica as regras e gere a liquidação. A distribuição de receitas depende do acesso a dados confirmado e registado.

Os utilizadores obtêm ganhos pelas autorizações, as empresas extraem valor da utilização dos dados, e a plataforma retira valor da correspondência, aplicação de regras e serviços de infraestrutura. Este ciclo alimenta uma economia baseada em dados.

Este modelo rompe com a lógica tradicional de “lucro centrado na plataforma”: os utilizadores tornam-se participantes ativos, não meros fornecedores de dados.

A sustentabilidade depende da qualidade dos dados, procura empresarial, envolvimento dos utilizadores e eficiência da plataforma. Só a participação contínua garante uma economia de dados estável.

Resumo

O workflow da Jasmy compreende a geração, armazenamento, autorização, utilização empresarial, liquidação de transações e partilha de receitas de dados pessoais. O princípio é dar poder ao utilizador, assegurando soberania de dados e facilitando a troca de valor via JASMY. Esta abordagem conecta dados IoT, registos em blockchain e uma economia de dados tokenizada, conferindo aos dados pessoais gestão, autorização e liquidação.

FAQ

Como funciona a Jasmy?

A Jasmy estabelece um fluxo de dados baseado em armazenamento de dados pessoais, acesso autorizado e liquidação tokenizada. Os utilizadores controlam as permissões, as empresas utilizam os dados dentro desses limites e a liquidação ocorre via JASMY.

Como entram os dados do utilizador no sistema Jasmy?

Os dados do utilizador provêm de dispositivos IoT, serviços de aplicações e atividade digital diária. Uma vez armazenados num ambiente controlado, os utilizadores decidem sobre a autorização de acesso empresarial.

Como implementa a Jasmy a autorização de dados?

A Jasmy utiliza mecanismos de controlo de acesso para limitar a utilização de dados por empresas. Os utilizadores decidem se partilham dados, com quem e para que finalidade.

Como utilizam as empresas os dados da Jasmy?

As empresas têm de obter autorização do utilizador para aceder aos dados, que são usados para análises, otimização de serviços, gestão de dispositivos ou fins comerciais. O acesso é registado e serve para liquidação.

Qual é o papel do JASMY nas transações de dados?

O JASMY é o token de pagamento e liquidação para acesso a dados. As empresas pagam em JASMY para obter dados autorizados, e os utilizadores recebem recompensas pela partilha dos seus dados.

Artigos relacionados

Modelo Económico do Token ONDO: De que forma impulsiona o crescimento da plataforma e o envolvimento dos utilizadores?

Tokenomics da Morpho: Utilidade, distribuição e proposta de valor do MORPHO

Morpho vs. Aave: Análise aprofundada das diferenças de mecanismo e estrutura nos protocolos de empréstimos DeFi

Render, io.net e Akash: análise comparativa das redes DePIN de poder de hash

Utilização de Bitcoin (BTC) em El Salvador - Análise do Estado Atual