A BitOK publica uma análise das entradas e saídas de fundos na sequência da exploração do Solv Protocol

Esta publicação é disponibilizada pelo cliente. O texto abaixo é um comunicado de imprensa pago que não faz parte do conteúdo editorial independente do Cointelegraph.com. O texto passou por uma revisão editorial para garantir qualidade e relevância; pode não refletir as opiniões e pontos de vista do Cointelegraph.com. Os leitores são incentivados a realizar a sua própria pesquisa antes de tomar qualquer ação relacionada com a empresa. Divulgação.

Conteúdo patrocinado

_ A equipa da BitOK realizou uma reconstrução completa do incidente — desde a vulnerabilidade do contrato inteligente até ao ponto final do fluxo de fundos do atacante _

20 de março de 2026 – A BitOK, uma plataforma de soluções de AML para o mercado de criptomoedas, publicou uma investigação sobre o ataque ao Solv Protocol que ocorreu a 5 de março de 2026. Durante o ataque, 38.0474 SolvBTC — aproximadamente $2.73 milhões — foram retirados do protocolo.

Ao contrário de análises anteriormente publicadas que se focavam na vulnerabilidade técnica, a investigação da BitOK abrange o ciclo de vida completo do incidente: desde a falha de lógica no contrato inteligente até à operação realizada para ocultar os fundos roubados. É dada atenção particular ao comportamento do atacante após o roubo — uma fase que raramente recebe uma análise detalhada.

A equipa da BitOK estabeleceu o seguinte:

O ataque foi construído com base num bug de dupla contabilização no contrato BitcoinReserveOffering (BRO). Uma função de callback e o fluxo principal de execução do contrato emitiram tokens de forma independente para o mesmo depósito, permitindo ao atacante inflacionar artificialmente um saldo para ~567 milhões de BRO numa única transação. A perda efetiva ascendeu a 38.0474 SolvBTC — a parcela do saldo inflacionado que foi convertida com sucesso em ativos líquidos.

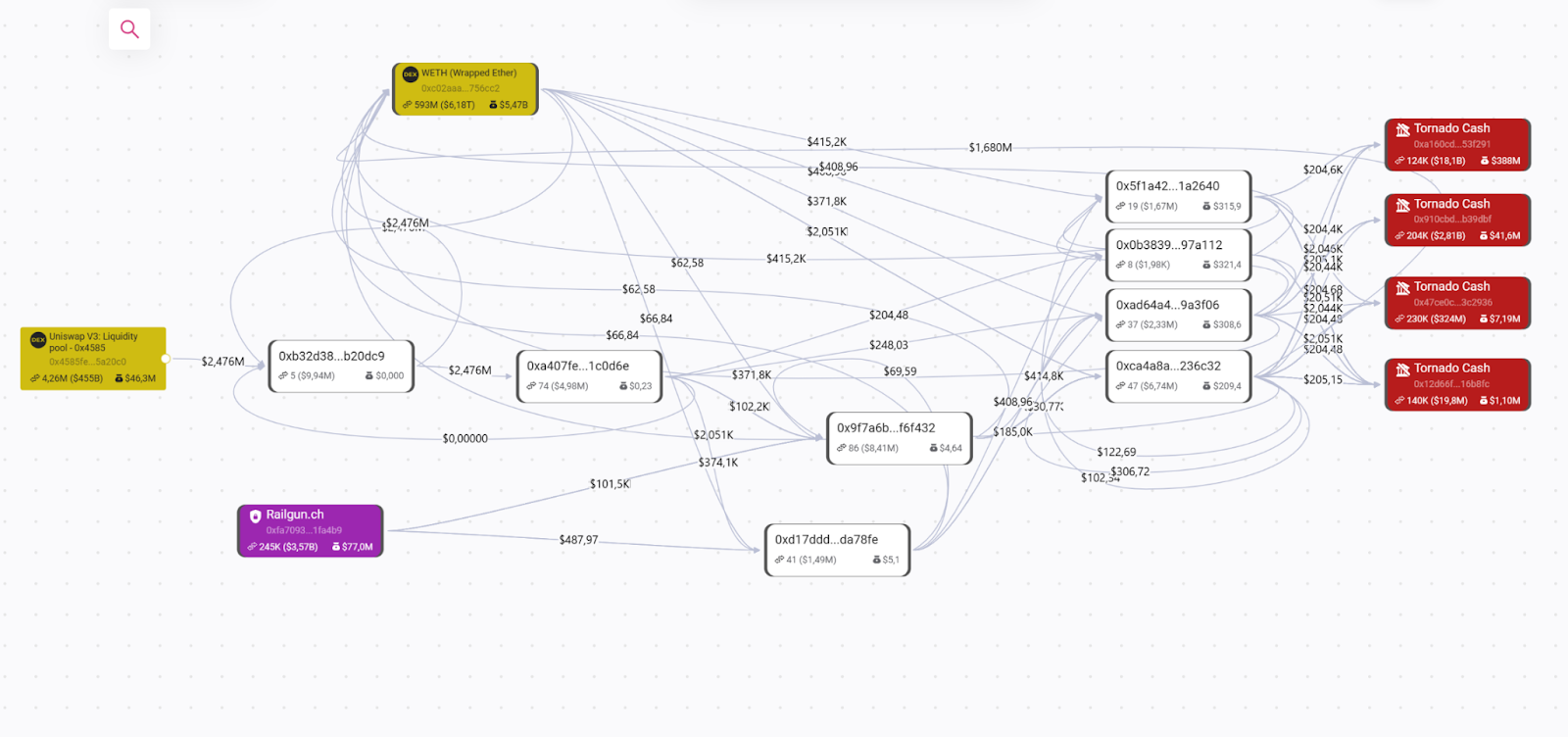

Após o roubo, o atacante levou a cabo uma operação de ocultação sistemática: convertendo ativos através de uma cadeia de SolvBTC para WBTC para WETH, distribuindo fundos por endereços intermédios e tentando entrar no RailGun — um protocolo de privacidade baseado em provas de conhecimento zero. Os filtros KYT/AML incorporados no RailGun rejeitaram autonomamente a transação e devolveram os fundos. O atacante voltou então a redistribuir os ativos e direcionou-os para a Tornado Cash.

“Este caso é notável não pelo tamanho da perda, mas pela forma como separa claramente duas operações distintas: um exploit técnico e uma operação de ocultação financeira. A segunda fase dá a um analista, no mínimo, tanta informação quanto a própria vulnerabilidade”, referiu a equipa da BitOK.

O incidente do RailGun merece atenção especial: o protocolo bloqueou a transação de forma autónoma, sem a intervenção de autoridades policiais ou de procedimentos de conformidade de corretoras. Na perspetiva da BitOK, isto redefine o papel que os protocolos de privacidade podem desempenhar na infraestrutura de conformidade do setor.

A investigação completa — incluindo uma decomposição detalhada da mecânica do ataque, um diagrama do fluxo de fundos e um perfil comportamental do atacante — está disponível no website da BitOK.

Sobre a BitOK

A BitOK é uma plataforma de soluções de AML para o mercado de criptomoedas, operando desde 2016. A empresa serve traders, exchanges e bancos em todo o mundo, ajudando-os a garantir a transparência das transações, cumprir requisitos regulamentares e proteger contra fraudes — 24 horas por dia, 7 dias por semana. A plataforma é construída com base em análises avançadas de dados e inteligência artificial, oferecendo monitorização de transações de alta qualidade à escala. A oferta de produtos da BitOK cobre todo o espectro de conformidade: soluções KYT para empresas, ferramentas de investigação, relatórios de AML, monitorização de ativos pessoais e formação internacional em AML. A BitOK atua como ponte entre a indústria cripto e as instituições financeiras tradicionais — demonstrando que a transparência e a conformidade não são barreiras, mas sim a base de um mercado cripto civilizado.

Website oficial: bitok.org