SlowMist викриває ланцюг атаки Drift: заміна багатопідписного механізму, витік прав адміністратора

У травні 2 року 2 квітня компанія з безпеки в блокчейні SlowMist опублікувала технічний аналіз, який розкриває ключові попередні умови злому Drift Protocol: приблизно за тиждень до нападу Drift здійснив коригування багатопідписного механізму, а також не синхронізував встановлення механізму часової блокировки. Зловмисник після цього отримав права адміністратора, підробив токен CVT, маніпулював оракулом (Oracle) і вимкнув модуль безпеки, системно витягуючи цінні активи з пулу коштів.

Відтворення атаки SlowMist до її початку: відсутність часової блокировки в багатопідписних змінах — ключова вразливість

(Джерело: SlowMist)

(Джерело: SlowMist)

У своєму аналізі SlowMist показав, що найтривожнішим попереднім вузлом цієї атаки є те, що приблизно за тиждень до злому Drift за відсутності встановлення будь-якої часової блокировки перевів багатопідписний механізм у режим «2/5», а також додав 4 нових підписантів.

Часова блокировка є необхідним доповненням у безпековому проєктуванні протоколів з багатопідписами. Вона передбачає обов’язковий період очікування (зазвичай 24-48 годин або довше) перед виконанням змін у конфігурації з високим рівнем ризику, надаючи спільноті та органам безпеки достатньо часу виявити аномалії та втрутитися. Відсутність часової блокировки означає, що щойно приватні ключі нових підписантів було вкрадено або ними почали зловмисно керувати, атакувальник може негайно виконати адмін-рівневі дії без будь-якого буферу очікування.

Зміни багатопідписної архітектури, які відбулися за тиждень до злому (із запровадженням 4 нових підписантів), з точки зору часу є вкрай підозрілими — це найпильніше відстежуваний попереджувальний момент у даному аналізі безпеки.

Відтворення кроків атаки: від витоку прав адміністратора до викрадення 105,969 ETH

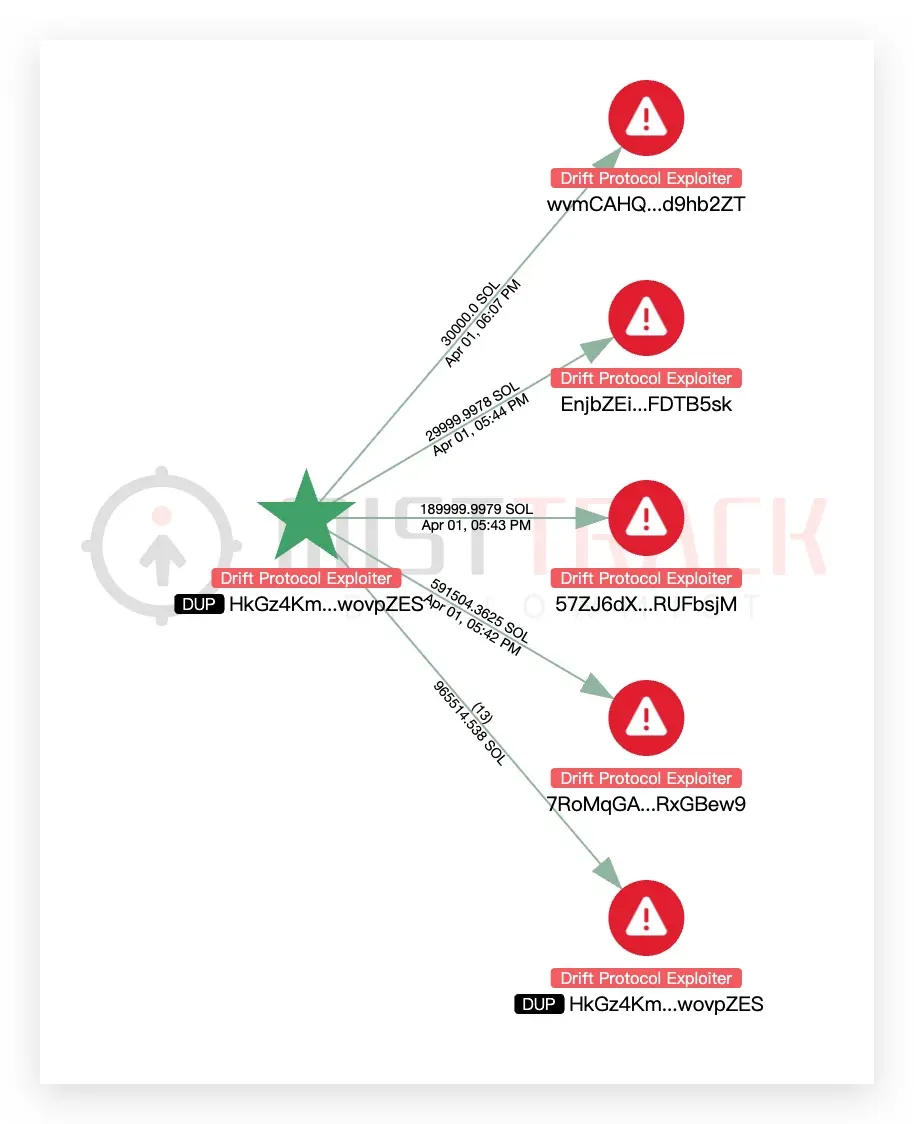

Згідно з технічним аналізом SlowMist, після отримання контролю над роллю адміністратора атакувальник системно виконав очищення активів за такими кроками:

Підробка токенів CVT: підроблення фальшивих токенів усередині протоколу, обхід логіки звичайної валідації активів

Маніпуляція оракулом (Oracle): зміна зовнішнього джерела цін протоколу, щоб спотворити ончейн-ціноутворення та створити сприятливі умови для подальшого вилучення

Вимкнення механізмів безпеки: вимикання модулів вбудованого ризик-менеджменту та безпекових обмежень у протоколі, усунення перешкод для вилучення активів

Переведення цінних активів: системне витягнення високоліквідних активів із пулу коштів для завершення остаточного очищення активів

Наразі викрадені кошти здебільшого агреговано на адресах у мережі Ethereum; сумарно це близько 105,969 ETH (приблизно 2.26 млн доларів США). SlowMist зазначає, що відповідні грошові потоки досі тривають у процесі відстеження.

ZachXBT вказує на Circle: відсутність заморожування USDC протягом кількох годин зазнала жорсткої критики з боку індустрії

Ончейн-детектив ZachXBT у той самий день висловив різку критику на адресу Circle. Він вказав, що під час американської торгової сесії, коли відбувався злом Drift, сотні тисяч доларів США в обсязі USDC перекидалися з Solana на Ethereum через кросчейн-протокол; увесь процес «тривав кілька годин, але без будь-якого втручання», а відповідні кошти вже були повністю переведені, тоді як Circle «знову не вжила жодних заходів».

ZachXBT також розкрив ще одну попередню проблему Circle: Circle помилково заморозила понад 16 гарячих гаманців із бізнес-коштами, а процедура їхнього розморожування досі триває. Він прямо назвав CEO Circle Джеремі Аллара (Jeremy Allaire), заявивши, що дії Circle негативно вплинули на всю криптоіндустрію.

Ці звинувачення спричинили широкі обговорення в індустрії щодо того, яку саме проактивну відповідальність мають брати на себе емітенти стейблкоїнів під час безпекових інцидентів.

Поширені запитання

Чому відсутність часової блокировки під час змін у багатопідписі є ключовою проблемою цієї атаки?

Часова блокировка є ключовим елементом безпекового супроводу для багатопідписного механізму. Вона встановлює обов’язковий період очікування перед виконанням операцій із високими привілеями, надаючи спільноті та структурам безпеки час виявити аномалії та вжити дій. Drift під час коригування багатопідписної архітектури не встановив часову блокировку, тобто щойно облікові дані (креденшли) нових підписантів було скомпрометовано, атакувальник може одразу виконати адмін-операції, обійшовши останній рубіж нагляду спільноти. Час змін, які за тиждень до злому додали 4 нових підписантів, є зараз найбільш обговорюваним сумнівом у ході розслідування.

Яку відповідальність має понести Circle в цьому інциденті?

Критика ZachXBT спрямована на те, що Circle під час великомасштабного переказу кросчейн USDC не забезпечила належного миттєвого моніторингу та втручання. Як емітент USDC Circle технічно має можливість заморозити адреси, що стосуються справи, однак під час переказу коштів упродовж кількох годин не вжила жодних дій. Ця суперечка зачіпає межі проактивної відповідальності емітентів стейблкоїнів у безпекових подіях у DeFi — це ключова тема, що нині активно обговорюється в індустрії.

Яке технічне значення має комбінація підробки токенів CVT і маніпуляції оракулом?

Підробка токенів CVT дозволяє атакувальнику створювати фальшиву ліквідність або заставу всередині протоколу; маніпуляція оракулом змушує протокол використовувати спотворені ринкові дані під час ціноутворення. У поєднанні ці дії змушують протокол «повірити», що є достатня підтримка заставою, після чого атакувальник отримує можливість вилучити активи значно більше, ніж йому фактично належить. Це класичний прийом у атаках на смартконтракти, який траплявся в багатьох випадках злому DeFi.