在传统的互联网社交环境中,用户的聊天记录、图片及隐私数据通常以明文或可被平台解码的形式存储在中心化服务器上。这意味着平台运营方、甚至潜在的黑客攻击者都有可能获取用户的私密通讯内容。随着 Web3 隐私意识的觉醒,用户迫切需要一种既能保留现有社交关系,又能实现数据自主掌控的通信方式。

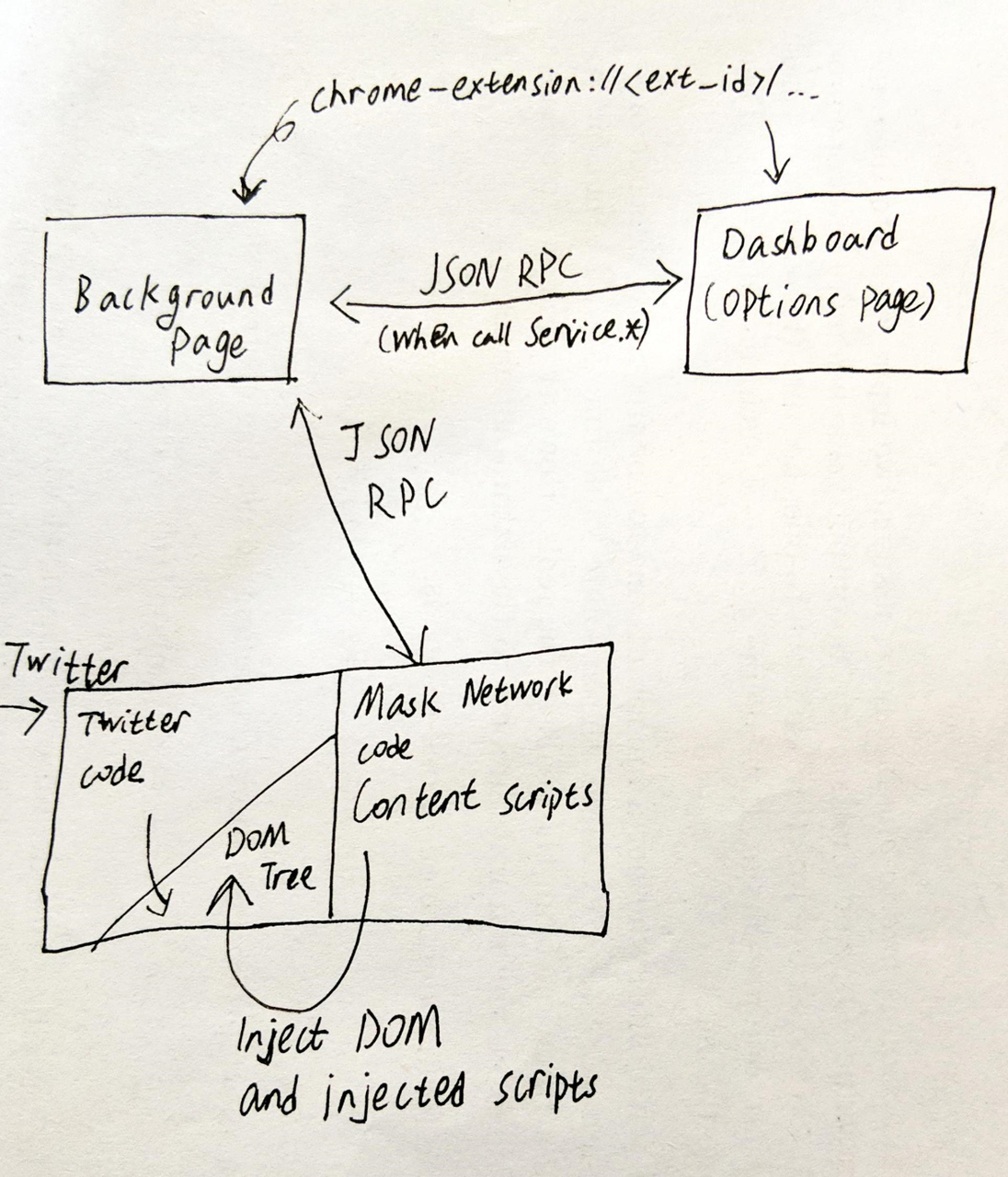

Mask Network 在这一背景下扮演了“隐私保护层”的角色。它不试图改变现有社交平台的底层代码,而是通过中间件技术,在应用层之上叠加了一套加密方案。这种技术实现确保了社交平台仅充当“不可信的中间人”和“密文存储器”,而真正的解密权力完全归属于用户手中的私钥。

Mask Network 加密传输的核心流程

Mask Network 的传输逻辑是一套精密的混合加密协议,主要分为以下四个关键步骤:

-

身份初始化与密钥生成

用户在安装 Mask 插件并创建或导入钱包时,系统会基于 Secp256k1 曲线生成一对公私钥。公钥会自动同步至 Mask 的去中心化身份(DID)网络中供他人检索,而私钥则严格存储于用户设备的本地安全域内,绝不上传。

-

发送方的加密处理(混淆与封装)

当用户在 Twitter 撰写一条加密推文时,流程如下:

-

对称加密内容:系统随机生成一个 AES 密钥,将推文、图片等内容加密成密文。

-

非对称加密密钥:发送方检索接收者(或特定群体)的公钥,用该公钥对上述 AES 密钥进行加密。

-

发布密文:Mask 将这些加密后的数据包(包含加密内容和被包裹的密钥)转化为一段看似乱码的字符,并自动填入社交平台的输入框发布。

-

社交平台的媒介角色

社交平台(如 Twitter)仅将这段字符视为普通的文本状态进行分发。由于平台不具备解密用的私钥,在其服务器视角下,这仅仅是一段无法解读的十六进制数据流。

-

接收方的解密还原

当目标接收者刷新网页时,Mask 插件会自动扫描页面内容:

-

识别密文:插件识别出特定的加密标识符。

-

私钥解密:插件调用接收者本地的私钥,解开被包裹的 AES 密钥。

-

还原明文:使用解出的 AES 密钥对正文进行解密,并将明文直接呈现在用户的社交界面上。

关键技术组件:GunDB 与 IPFS

为了保证传输的去中心化和抗审查性,Mask Network 还引入了分布式存储技术:

-

GunDB:一种去中心化的图形数据库,用于在不依赖中心化服务器的情况下,同步用户的公钥信息和部分加密索引。

-

IPFS/Arweave:当用户发送大型文件或图片时,Mask 会先将其上传至去中心化存储网络,仅在社交平台上发布加密后的存储哈希(Hash),确保数据无法被平台轻易删除。

总结

Mask Network 的加密消息传输机制成功实现了“在透明的玻璃房(Web2 社交平台)里搭建一个保险箱”。通过结合成熟的密码学算法(AES、Secp256k1)与前沿的去中心化存储(IPFS),它在用户体验与安全性之间取得了平衡。用户无需理解复杂的底层逻辑,即可享受端到端的隐私保护,这正是 Mask Network 作为 Web3 门户的核心竞争力所在。

常见问题 (FAQs)

Mask Network 会存储我的聊天记录吗?

不会。Mask Network 遵循非托管原则,消息内容发布在第三方社交平台上,解密所需的私钥存储在您的本地设备。Mask 官方既无法查看也无法存储您的明文记录。

为什么我发布的加密信息看起来像一串乱码?

这正是加密的效果。对于没有安装插件或没有解密权限的用户及平台方,只能看到加密后的十六进制字符,只有获得授权的用户通过插件才能看到原始信息。

如果我的私钥丢失了,还能找回加密消息吗?

不能。由于 Mask Network 采用端到端加密且不保存用户私钥,一旦私钥丢失,任何人都无法解密此前发布的加密内容。请务必妥善备份您的助记词或私钥。

这种加密传输会产生 Gas 费吗?

单纯的发送加密文字和图片是不需要支付 Gas 费的,因为它主要利用社交平台的文本接口。但如果您发送的是涉及链上资产(如加密红包或 NFT)的交互,则需要支付相应链的 Gas 费用。

相关文章

2025 年十大中文加密货币播客推荐

Gate 研究院:2024 年 SocialFi 格局探索:前行之路、市场洞察与未来趋势

一文梳理马斯克与DOGE的爱恨情仇

一文读懂 Tribe.run

什么是Bluesky