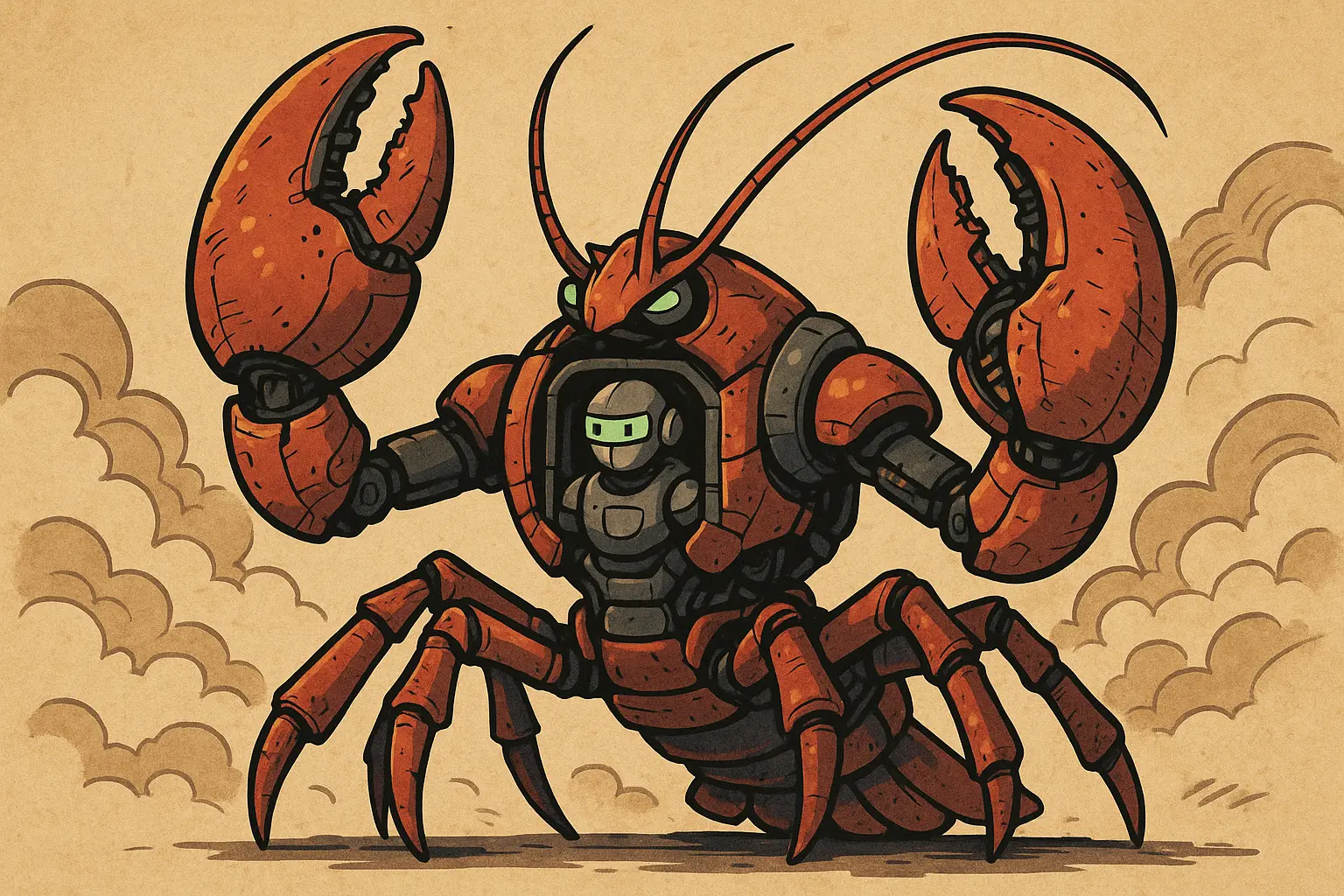

OpenClaw高权限引安全疑虑,中国发布安全使用实践指南

中国国家互联网应急中心(CNCERT)与中国网络空间安全协会于3月22日联合发布了《OpenClaw安全使用实践指南》,针对普通用户、企业用户、云服务商及技术开发者四大群体,提出了分层次的安全防护建议。此次指南的发布,直接回应了在中国掀起全民热潮的OpenClaw(俗称“龙虾”),其在运行时被赋予极高的系统权限。

为什么OpenClaw的高系统权限让监管机构警觉

作为开源AI代理工具,OpenClaw的核心设计目的是让AI系统能够自主完成多步骤任务,包括操作本地文件、发起网络请求及跨应用调度。这一架构要求其在运行时获得远超传统软件的系统权限,意味着一旦被恶意利用或出现安全漏洞,攻击者可能借此获得用户设备的完全控制权、窃取敏感数据,甚至横向渗透到企业内网。

官方指南的发布,标志着中国当局在鼓励AI商业化的同时,正式确立了针对AI代理工具的安全底线框架。

普通用户的四大安全建议

CNCERT对一般用户的核心安全建议

环境隔离安装:使用专用设备、虚拟机或容器安装OpenClaw,做好环境隔离,不建议在日常办公电脑上安装。

限制运行权限:不要使用管理员或超级用户(root)权限运行OpenClaw,防止潜在恶意操作获得系统最高控制权限。

禁止处理隐私数据:不要在OpenClaw环境中存储或处理个人隐私资料,避免敏感信息在AI代理执行任务过程中泄露。

及时版本更新:保持OpenClaw为最新版本,确保已修补已知的安全漏洞。

企业用户与云服务商的强化要求

相较于普通用户,官方指南对企业用户提出了更为严格的制度性要求。企业需建立OpenClaw的内部使用规范和审批流程,在引入新的AI代理应用或高权限功能时,必须经过安全评估和管理层批准后方可上线。

在技术防护层面,企业应对运行OpenClaw的服务器启用主机入侵防御系统,并对关键操作和安全相关事件生成防篡改的审计日志,确保操作记录可追溯。此外,企业应定期开展人员安全培训与应急演练,提升组织层面的整体应对能力。

对于云服务商,指南要求在云主机基础安全层面进行全面评估与加固,部署完善的安全防护能力,并重点强化供应链及数据安全防护,防止通过第三方依赖项引入安全风险。

常见问题

CNCERT发布此指南的核心原因是什么?

OpenClaw在运行时需要高度的系统访问权限,能够自主操作文件、网络及跨应用程序,这使得潜在的安全漏洞后果远比传统软件严重。随着OpenClaw在中国迅速普及,监管机构将防范用户数据泄露和系统安全风险列为迫切优先事项。

普通用户为何不应在日常办公电脑上安装OpenClaw?

日常办公电脑通常连接企业内网并存有大量敏感文件。在未进行环境隔离的情况下安装OpenClaw,一旦代理工具出现安全问题,可能导致工作数据、企业系统凭证及个人隐私信息同步面临泄露风险。使用专用设备或虚拟机可以有效限制潜在损害范围。

此安全指南的发布是否意味着中国将全面限制OpenClaw使用?

目前该指南为安全建议而非强制禁令,旨在提供防护框架而非限制使用。中国官方一方面通过地方政府补贴鼓励AI商业应用,另一方面也要求企业和用户遵循安全规范,两者的政策导向仍在继续推进。