Privacidad en la cadena: de "algo opcional" a "algo imprescindible"

Autor: ChainUp Investment

1. Introducción

En 2025, la privacidad en la cadena experimentó un evento de reevaluación a gran escala. Es importante destacar que, impulsada por la resurgencia de la conciencia sobre la privacidad en la industria y avances tecnológicos significativos en criptografía, Zcash logró un descubrimiento de precio sustancial, incluyendo avances tecnológicos como pruebas de conocimiento cero (ZKPs), cálculo multipartito (MPC), entornos de ejecución confiables (TEE) y cifrado homomático completo (FHE).

- ZKPs: Una forma de demostrar la validez de una declaración sin revelar ninguna otra información que la validez misma, permitiendo a los usuarios compartir públicamente pruebas de conocimiento o propiedad sin revelar detalles.

- MPC: Un protocolo criptográfico en el que varias partes dividen los datos en “fragmentos secretos” y colaboran en cálculos sin que ninguna vea los datos completos.

- TEE: Una solución basada en hardware. Es una “caja negra” segura dentro del procesador para aislar datos durante su uso.

- FHE: Un esquema de cifrado que permite realizar cálculos directamente sobre datos cifrados sin necesidad de descifrarlos.

El mercado ha pasado de centrarse en la “anonimidad” a la “confidencialidad”, que es una condición funcional necesaria en blockchains transparentes.

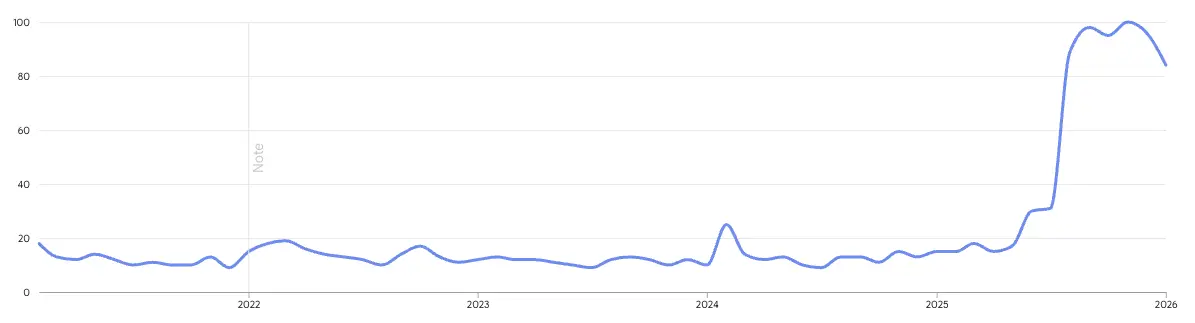

En el cuarto trimestre de 2025, el interés en la privacidad en la cadena alcanzó picos, según Dexu.

1.1. La paradoja de la privacidad

La historia de las criptomonedas centradas en la privacidad se remonta a 2012, cuando Bytecoin lanzó CryptoNote, que introdujo la tecnología de firmas de anillo, posteriormente adoptada por Monero en 2014. En resumen, la privacidad en las criptomonedas no es un concepto nuevo, pero en los ciclos iniciales, las monedas centradas en la privacidad eran en gran medida una cuestión ideológica o un medio para evadir la vigilancia, además de ser un canal para actores malintencionados para escapar del control. Los problemas históricos de la privacidad en la cadena se atribuyen principalmente a tres factores: tecnología inmadura, fragmentación de la liquidez y hostilidad regulatoria.

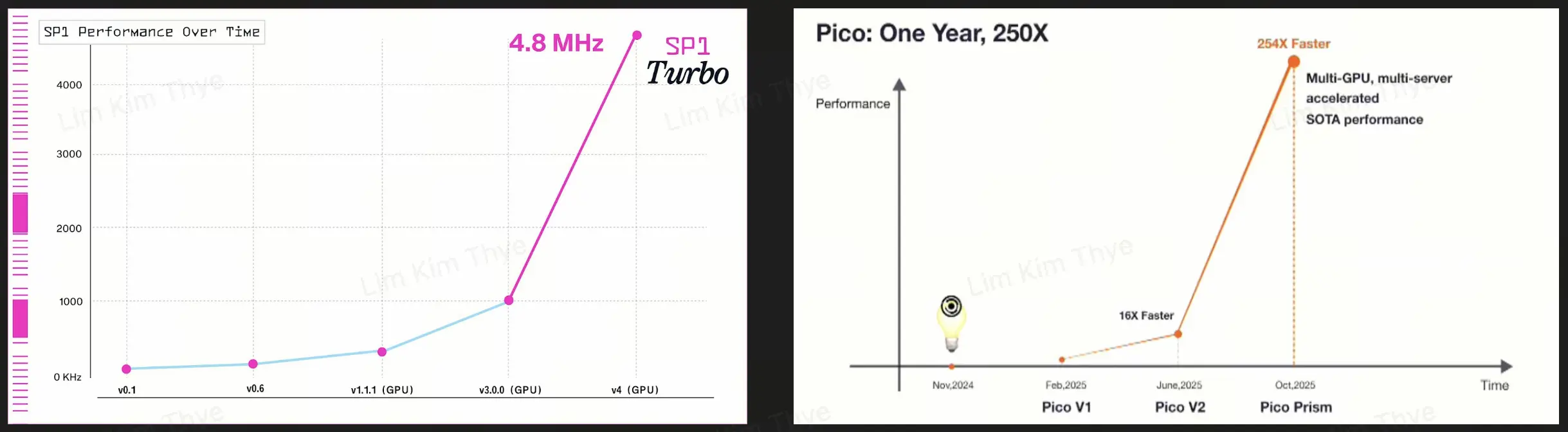

Históricamente, las tecnologías criptográficas enfrentaron altas latencias y costos ineficientes en la auditoría. Hoy en día, herramientas de desarrollo como Cairo (zkDSLs) y el auge de backends como Halo2 permiten a desarrolladores comunes usar ZKPs. La tendencia de construir zkVM (máquinas virtuales de conocimiento cero) sobre conjuntos de instrucciones estándar como RISC-V está haciendo que esta tecnología sea escalable y componible en diversas aplicaciones. MPC ya no se limita a dividir claves privadas; con MP-SPDZ, soporta circuitos aritméticos (suma/multiplicación) y circuitos booleanos (XOR/AND), permitiendo cálculos universales. Los avances en GPU, como H100 y Blackwell B200, soportan cálculos confidenciales en TEE, permitiendo que modelos de IA funcionen en entornos seguros. La mayor limitación del FHE, la latencia de auto-inicialización (el tiempo para “refrescar” el ruido en cálculos cifrados), se redujo de aproximadamente 50 ms en 2021 a menos de 1 ms en 2025, logrando despliegues en tiempo real de contratos inteligentes cifrados.

Las iteraciones y mejoras en zkVM, según Succinct, Brevis.

Además, la privacidad suele estar aislada en cadenas específicas, lo que obliga a los usuarios a abandonar ecosistemas activos en otras cadenas para mantener el anonimato, lo cual es costoso en tarifas y oportunidades de capital. Hoy en día, protocolos como Railgun pueden integrarse directamente en aplicaciones DeFi, ofreciendo privacidad como escudo contra operaciones de seguimiento y extracción de MEV. Protocolos como Boundless, Succinct, Brevis y similares ofrecen ZKP como servicio (ZKPs-as-a-Service), mientras que Arcium y Nillion ayudan a construir aplicaciones de protección de privacidad usando MPC, y Phala y iExec realizan cálculos en TEE sin abandonar sus blockchains. Finalmente, Zama y Octra habilitan el procesamiento nativo de FHE en aplicaciones.

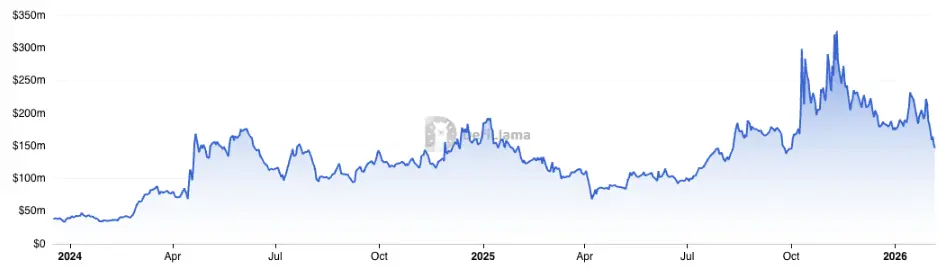

TVL de Railgun, fuente: DefiLlama.

En los primeros días, la transparencia en blockchain era necesaria para obtener legitimidad. Los verdaderos constructores debían mantenerse alejados de hackers, lavadores de dinero y otros actores ilícitos. En ese entorno, las funciones de privacidad rápidamente se vieron como herramientas para participantes deshonestos. Proyectos como Tornado Cash, aunque ganaron popularidad entre usuarios que valoran la privacidad, colocaron a estos usuarios en la misma categoría que fondos mezclados ilícitamente, sin poder demostrar su inocencia. Esto llevó a acciones regulatorias. Los exchanges, en busca de licencias operativas, congelaron fondos provenientes de mezcladores y retiraron tokens de privacidad sospechosos. Los fondos de inversión y fondos institucionales, preocupados por la conformidad, rechazaron poseer estos tokens. La privacidad en la cadena se convirtió en una “función delictiva” en la industria. Hoy en día, las sanciones económicas contra Tornado Cash han sido levantadas. La industria ha unido esfuerzos en torno al concepto de privacidad conforme mediante el diseño de datos visibles, que permiten a los usuarios proporcionar “llaves de vista” a auditores o reguladores para desencriptar el origen de sus fondos y transacciones. Este método se puede ver tanto en Tornado Cash como en Zcash.

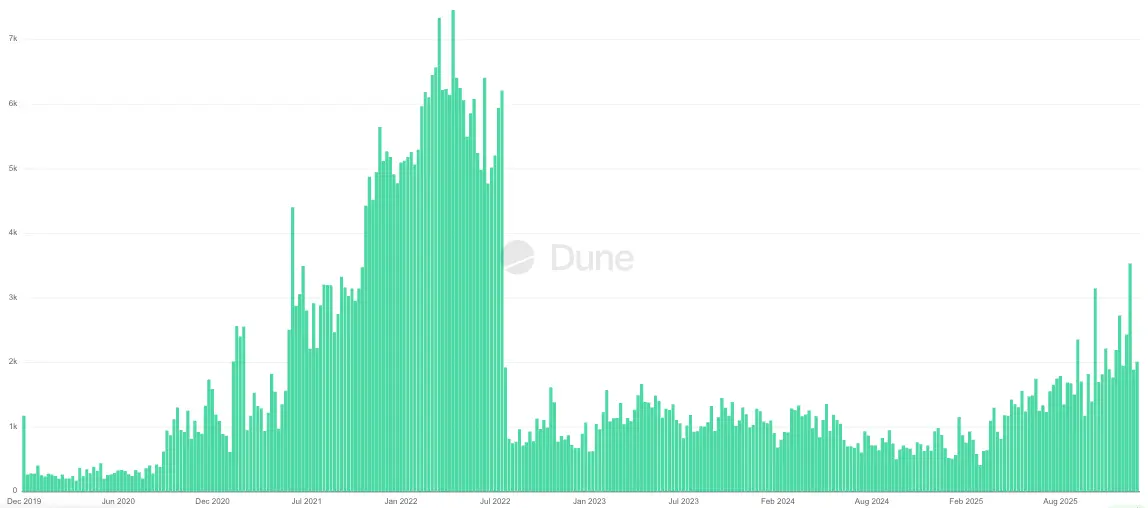

Impacto de las sanciones en el flujo de fondos de Tornado Cash, fuente: Dune.

2. Casos de uso actuales de tecnologías de privacidad

Los contratiempos iniciales no significan que la privacidad no sea importante. Pregúntate: “¿Quieres que tu compra de café de hoy revele toda tu historia de inversión de los últimos 10 años?” La mayoría diría que no, pero esa es la situación actual en muchas configuraciones de blockchain. Con la evolución de la legislación en criptografía y la incorporación de más instituciones, estos nuevos actores están reevaluando la cuestión. Afortunadamente, en 2025, la adopción de tecnologías de privacidad está más impulsada por funcionalidad y utilidad que por ideología.

2.1. Transacciones enmascaradas

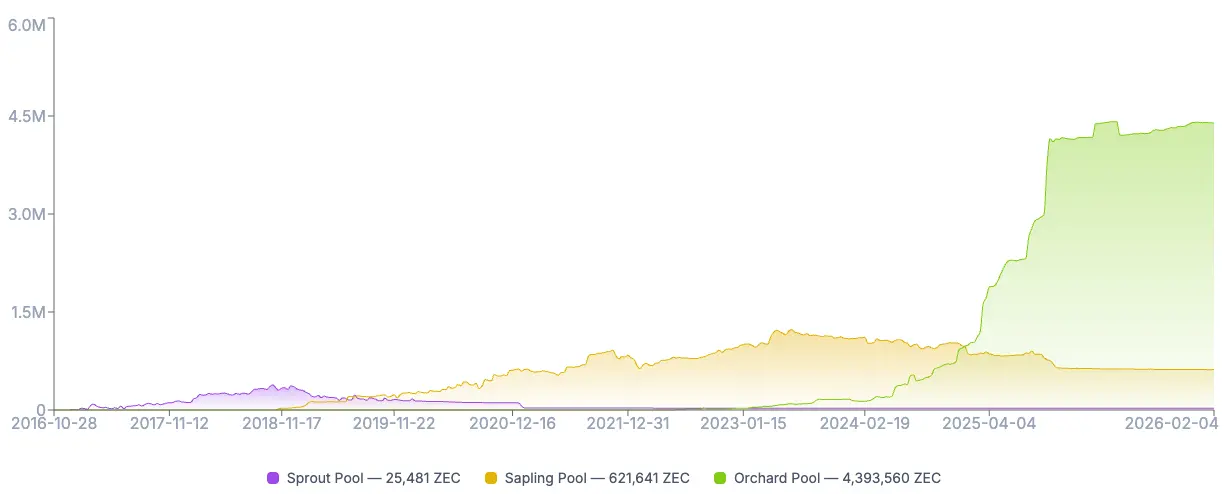

Usando el diseño de “datos visibles”, la proporción de Zcash en transacciones enmascaradas aumentó del 12% a principios de 2025 a aproximadamente el 29% actual. La demanda creció por varias razones, como el aumento del interés especulativo en el token ZEC y el deseo natural de mantener en secreto las transacciones públicas. El mecanismo de transacciones enmascaradas se denomina Esquema de compromiso y anulador (Commitment-Nullifier Scheme), donde el remitente puede enviar fondos enmascarados a un “bóveda” en un pool, y la red valida las fondos usando ZKPs para evitar doble gasto, creando una nueva bóveda enmascarada para el receptor.

Crecimiento de la oferta de ZEC en Zcash en transacciones enmascaradas, fuente: ZecHub.

Uno de los campos de mayor crecimiento son los neobancos cripto, que están explorando activamente la implementación de transacciones privadas, como Fuse, Avici y Privily. Aunque algunos protocolos usan diferentes métodos para ocultar transacciones en la cadena.

2.2. Entornos de ejecución de alto rendimiento

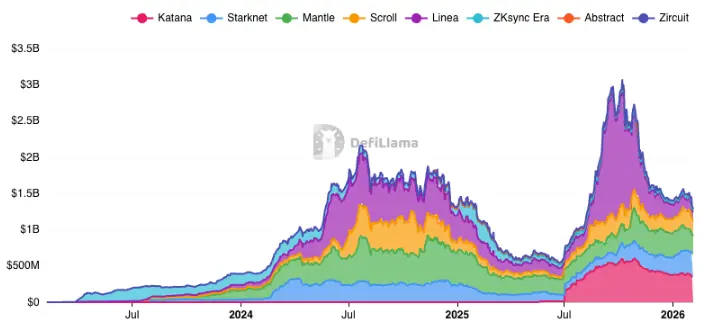

Basado en el valor total bloqueado (TVL), las redes ZK de capa 2 crecieron un 20% en 2025, ofreciendo un entorno de ejecución mucho más barato en comparación con la capa 1 de Ethereum. Estas redes agrupan todas las transacciones en un pequeño blob de datos y lo envían a un ordenante para generar una prueba y enviarla a la capa base para su verificación.

Aplicaciones principales en redes ZK de capa 2: tendencia en TVL, fuente: DefiLlama.

Actualmente, ZK-2 ofrece funciones integradas completas de privacidad, como contratos inteligentes privados en Aztec y ZKsync Interop, que unifican la liquidez entre cadenas ZK y Ethereum.

2.3. Protección contra MEV

Uno de los casos de uso más comunes de la privacidad es prevenir el valor máximo extraíble (MEV). La transparencia de blockchain permite a bots depredadores ver las transacciones en mempool antes de la confirmación y realizar frontrunning o transacciones en sándwich para obtener beneficios. Flashbot SUAVE está descentralizando el proceso de construcción de bloques mediante cifrado del mempool, manteniendo las transacciones cifradas hasta que el constructor de bloques las incluya. Unichain también ha lanzado construcción de bloques basada en TEE para asegurar que las transacciones en redes de capa 2 no puedan ser frontrun.

Porcentaje de transacciones en Flashbot Protect, fuente: Dune.

2.4. Otros casos de uso

Además de los casos principales, los desarrolladores están explorando activamente la implementación de privacidad en sus aplicaciones para optimizar y mejorar la experiencia del usuario.

-

Libro de órdenes: grandes ballenas en Hyperliquid, como James Wynn y Machi Big Brother, enfrentan cacerías de liquidaciones. Aunque los fundadores creen que la transparencia proporciona un entorno justo para los market makers y reduce los spreads, para los traders de ballenas, el riesgo de frontrunning o transacciones en reversa es un factor negativo importante. Esto crea oportunidades para Aster, que ofrece funciones de órdenes ocultas y un modo de protección (Shield Mode) que se lanzará en 2026.

-

Identidad: actividades como la apertura de nuevas cuentas bancarias y las ICOs requieren verificación de identidad. Protocolos como idOS permiten a los usuarios subir KYC una vez y reutilizarlo en otros protocolos conformes, zkPass ayuda a proporcionar credenciales Web2 sin revelar detalles, World ID prueba la identidad mediante hash de iris, y ZKPassport verifica la identidad sin que la información salga del dispositivo del usuario.

- El presidente de la SEC, Paul Atkins, afirmó que muchos tipos de ICO no deben considerarse valores y, por lo tanto, no están bajo la jurisdicción de la SEC. Su postura podría impulsar más financiamiento ICO en el futuro cercano, aumentando la demanda de KYC en criptomonedas.

-

Puentes entre cadenas: en la historia de blockchain, los puentes han sido vulnerables, como Ronin Bridge y Multichain, que fueron robados por la exposición de claves privadas, con pérdidas de 624 millones y 126 millones de dólares respectivamente. Los puentes ZK entre cadenas minimizan las hipótesis de confianza, ya que una vez generada y verificada la prueba, la certeza es inmediata y, con mayor volumen, más eficiente en costos. Polyhedra Network conecta más de 30 cadenas usando zkBridge y puede integrarse como “DVN” en LayerZero V2.

-

IA: ZK puede ayudar a verificar que la salida se basa en la entrada prevista y que fue procesada por un modelo específico. Giza permite a agentes no custodios ejecutar estrategias DeFi complejas basadas en salidas verificadas. Phala usa enclaves Intel SGX para mantener claves privadas y datos sensibles en un entorno seguro, colaborando con Succinct y Conduit para migrar desde Polkadot a redes de capa 2 en Ethereum.

3. Clasificación del ecosistema DeCC central

La privacidad en la cadena generalmente se refiere a redes de cálculo confidencial descentralizado (DeCC). Aunque el mercado suele clasificar los protocolos según la tecnología de privacidad subyacente, cada pila de privacidad tiene sus compromisos, y cada vez más protocolos adoptan enfoques híbridos. Por ello, es mejor clasificarlos en blockchains de privacidad, middleware de privacidad y aplicaciones de privacidad.

Clasificación central del ecosistema DeCC

3.1. Blockchains de privacidad

La categoría de “blockchains de privacidad” incluye redes de capa uno y capa dos donde los mecanismos de privacidad están integrados en el consenso o en el entorno de ejecución. El principal desafío de estas redes es la barrera de interoperabilidad. Es necesario atraer usuarios y liquidez desde blockchains establecidas; sin aplicaciones “asesinas” que hagan económicamente viable la migración, será muy difícil. Los tokens de estas redes de capa uno suelen tener un “prima de capa uno”, ya que se usan como colateral de seguridad para proteger la red y como tokens de gas.

3.1.1 Herencia y evolución de la privacidad en capa uno

Zcash ha sido históricamente considerado como la versión de Bitcoin con funciones de privacidad. Tiene un sistema de doble dirección, permitiendo a los usuarios alternar entre transacciones públicas y privadas, y cuenta con “llaves de vista” para desencriptar detalles para fines regulatorios.

El protocolo está en transición de un consenso de Prueba de Trabajo (PoW) a un modelo híbrido Crosslink, que en 2026 integrará elementos de Prueba de Participación (PoS), ofreciendo una mayor certeza rápida en comparación con la probabilidad inicial del consenso de Satoshi. Tras la reducción a la mitad en noviembre de 2024, la próxima reducción se espera en noviembre de 2028.

Por otro lado, Monero mantiene su modo predeterminado de privacidad, usando firmas de anillo, direcciones sigilosas y RingCT, lo que obliga a la mayoría de las transacciones a ser retiradas o listadas en 2024. Además, Monero sufrió varios ataques de poder computacional en Qubic en 2025, causando reorganizaciones de hasta 18 bloques y borrando aproximadamente 118 transacciones confirmadas.

Secret Network es una capa de red de privacidad basada en TEE, construida sobre Cosmos SDK desde 2020, con llaves de vista para control de acceso. No solo se posiciona como una cadena independiente, sino que también ofrece TEE como servicio para cadenas EVM e IBC. El equipo también trabaja en ofrecer cálculo confidencial en IA y en integrar FHE por umbral en la red.

Canton Network, respaldada por gigantes de Wall Street como Goldman Sachs, JP Morgan, Citi Ventures, Blackstone, BNY, Nasdaq y S&P Global, es una blockchain de capa uno diseñada para introducir billones en activos del mundo real (RWA) mediante un modelo de privacidad llamado Daml Ledger Model. Los participantes en el libro mayor solo pueden ver un subconjunto del libro conectado a su subred, permitiendo que solo las partes involucradas en la transacción la verifiquen, sin que terceros conozcan la existencia de la transacción.

Aleo es una red de capa uno ZK que usa el lenguaje propietario Leo, basado en Rust, para compilar código en circuitos ZK. Los usuarios generan (o pagan a mineros) pruebas de ejecución de transacciones fuera de la cadena y solo envían la prueba cifrada a la red.

Inco se posiciona como una red de capa uno FHE, ofreciendo también FHE como servicio a otras cadenas mediante puentes y protocolos de mensajería. La misma funcionalidad permite atender alta liquidez sin construir DeFi desde cero.

Octra es una red de capa uno FHE de alto rendimiento. Construyó su propio esquema criptográfico, Hypergraph FHE (HFHE), que permite procesamiento paralelo durante el cálculo, logrando picos de 17,000 TPS en su testnet.

Mind Network usa protocolos de re-staking como EigenLayer para proteger su red de validadores FHE. Busca crear una internet cifrada end-to-end (HTTPZ) y permitir que agentes IA manejen datos cifrados.

3.1.2. La capa dos ZK

ZKsync ha evolucionado desde una simple extensión a implementar soluciones completas como Prividium, ZKsync Interop y Airbender. Prividium permite transacciones privadas en empresas, con liquidación final en Ethereum. Airbender es un zkVM RISC-V de alto rendimiento que genera pruebas ZK en menos de un segundo. ZKsync Interop permite a los usuarios ofrecer colaterales en cadenas ZK y tomar préstamos en Ethereum.

Starknet usa STARKs para escalabilidad con alto rendimiento y cuenta con funciones nativas de abstracción de cuentas. Cada cuenta en Starknet es un contrato inteligente que puede ejecutar transacciones invisibles. Además, proponen Ztarknet, una capa dos en Zcash que introduce un contrato inteligente con anonimato Zcash.

Aztec funciona como una capa dos de privacidad nativa en Ethereum, usando un sistema de notas similar a UTXO para datos cifrados y un sistema basado en cuentas para datos públicos. Basado en Noir, depende de pruebas del cliente o PXE para generar pruebas ZK localmente y enviarlas a la red.

Midnight es una capa uno ZK que funciona en colaboración con Cardano, usando ADA para staking y NIGHT para gobernanza y gas, con funciones de privacidad por defecto y opciones de divulgación selectiva.

Phala usa SGX para proteger la privacidad, con modo de co-procesamiento IA, permitiendo que agentes IA operen en enclaves seguros y colaboren con Succinct y Conduit para migrar desde Polkadot a redes de capa dos en Ethereum.

Fhenix es la primera red de capa dos FHE en Ethereum, que realiza cálculos cifrados protegidos contra MEV, ya que las entradas están cifradas en mempool.

3.2. Middleware de privacidad

Los protocolos de “middleware de privacidad” operan bajo el modelo de Privacidad como Servicio (PaaS), proporcionando capacidades de cálculo para generación, cifrado o verificación de pruebas. La competencia en este campo es feroz en términos de latencia, eficiencia y soporte de red.

Boundless es una “plataforma de cálculo ZK universal” incubada por RISC Zero, un mercado descentralizado de pruebas ZK. Permite que cualquier blockchain o aplicación externalice cálculos de pruebas complejos a Boundless.

Succinct Labs es un competidor directo de Boundless, con un enfoque en redes de pruebas de alto rendimiento. Añadió circuitos especializados para tareas comunes como hash y firma, acelerando y abaratando la generación de pruebas.

Brevis funciona como un co-procesador ZK, permitiendo a contratos inteligentes consultar datos históricos sin confianza. Ahora, con Pico, se extiende a zkVMs universales, además de precompilar cargas pesadas y actuar como circuitos dedicados.

Arcium es una solución de MPC ajustable en rendimiento para aplicaciones en cualquier cadena, aunque usa Solana para staking, penalizaciones y coordinación de nodos.

Nillion ofrece servicios de MPC de alto rendimiento con Nil Message Compute (NMC) y Nil Confidential Compute (nilCC), permitiendo cálculos en fragmentos sin intercambiar mensajes y manteniendo la seguridad en TEE.

iExec RLC ha sido un protocolo DePIN desde 2017, ofreciendo recursos de computación en la nube. Ahora se enfoca en cálculo confidencial basado en TEE, entrenando y consultando modelos IA sin revelar datos de entrada, y soporta cadenas como Ethereum y Arbitrum.

Marlin también ha pivotado, pasando de CDN blockchain a capa de cálculo confidencial (Oyster) y creando un mercado ZKP (Kalypso) sobre su capa de cálculo.

Zama desarrolla protocolos FHE como fhEVM, TFHE-rs y Concrete, usados en Fhenix e Inco. También ofrece FHE como servicio en blockchains públicas y planea integrar FHE en zkVM tras su adquisición de Kakarot.

Cysic construye hardware físico (ASICs) para acelerar la generación de ZKPs, reduciendo el tiempo de generación de minutos a milisegundos, con opciones de ZK Air (consumo) y ZK Pro (industrial).

3.3. Aplicaciones de privacidad

Este es el mayor segmento en blockchains de privacidad y middleware, con ejemplos que usan ZK, MPC, TEE o combinaciones para mejorar la experiencia del usuario. Las aplicaciones exitosas abstraen la complejidad de la privacidad y ofrecen soluciones con ajuste de mercado real.

Tornado Cash fue el primer mezclador descentralizado e inmutable. En 2022 fue sancionado por el Departamento del Tesoro de EE. UU., pero en 2025 la sanción fue levantada. Sin embargo, sigue siendo una herramienta de alto riesgo para entidades que buscan cumplir.

Railgun ha sido reconocido por Vitalik Buterin. Integra “bóvedas” de usuarios con protocolos DeFi como Uniswap o Aave, ofreciendo soluciones de transacciones enmascaradas más allá de Tornado Cash. Aunque su volumen en activos enmascarados es menor, se considera un competidor potencial.

World (antes Worldcoin) usa escaneo de iris para crear “pruebas de identidad”, donde los datos biométricos se cifran y solo se envía una prueba ZKP. World ID ayuda a distinguir humanos de IA.

zkPass permite a los usuarios generar pruebas de identidad y medios personales sin revelar datos privados, usando TLS de terceros.

Privy permite a los usuarios iniciar sesión en dApps descentralizadas con email o cuentas Web2, creando carteras MPC con claves divididas entre dispositivo y servidor seguro, eliminando la necesidad de respaldos de frases y mejorando la experiencia.

Aster, en colaboración con Brevis, desarrolla su Aster Chain para ofrecer transacciones privadas en órdenes ocultas, con lanzamiento previsto en Q1 2026.

Malda es un protocolo de préstamo de liquidez unificado que usa Boundless para gestionar posiciones de préstamos en múltiples cadenas.

Hibachi ofrece un exchange perpetuo de alta frecuencia descentralizado, usando pruebas Succinct para verificar órdenes en cadena.

Giza integra aprendizaje automático en contratos inteligentes, permitiendo que estos ejecuten salidas verificadas de modelos IA. Esto permite estrategias DeFi impulsadas por IA en la cadena sin manipulación.

Sentient es una capa de red IA (apoyada por Polygon CDK) que crea una plataforma abierta de AGI, recompensando contribuciones. Los modelos en la plataforma tienen huellas digitales cifradas y la infraestructura de enclaves (Enclaves Framework) usa AWS Nitro para realizar cálculos confidenciales en IA, ocultando las instrucciones y estados internos del modelo a los operadores.

4. Tendencias actuales y perspectivas futuras

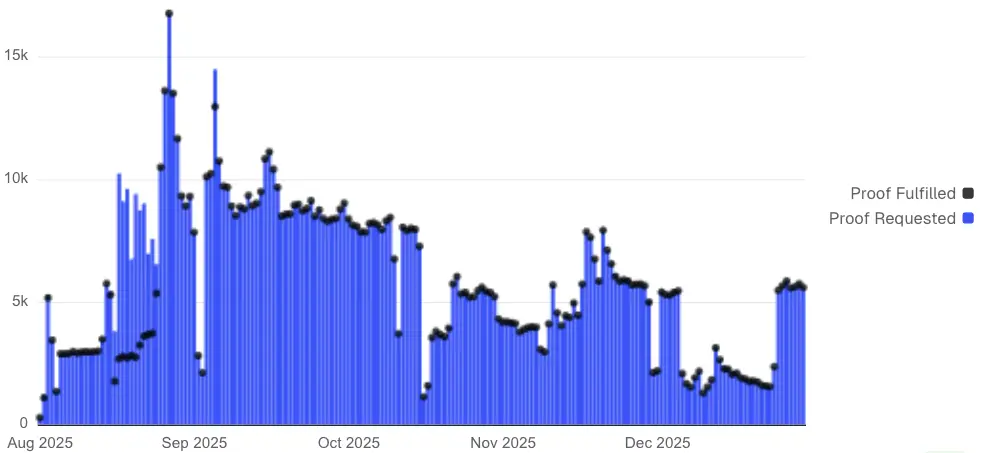

4.1.1. Auge del middleware de privacidad

Estamos presenciando una transición de cadenas de privacidad monolíticas a capas modulares de privacidad. Los protocolos no necesitan migrar a blockchains de privacidad, sino que pueden desplegarse en cadenas existentes como Ethereum y Solana, accediendo a servicios de privacidad mediante contratos inteligentes, lo que reduce la barrera de entrada. Además, con la creciente demanda y conciencia en privacidad, el middleware de privacidad será el gran beneficiado, ya que para muchas startups, ejecutar su propio marco de cálculo confidencial sería económicamente inviable.

Número de pruebas y verificaciones en Succinct, fuente: Dune.

4.1.2. Soluciones híbridas

Las tecnologías de privacidad actuales tienen limitaciones. Por ejemplo, ZKP no puede realizar cálculos sobre datos cifrados, MPC puede sufrir de latencia con muchos participantes, TEE puede ser vulnerable a inyección de fallos y ataques de canal lateral, y en FHE, cálculos complejos toman más tiempo y aumentan el riesgo de corrupción por acumulación de ruido. Por ello, muchos protocolos prefieren usar enfoques híbridos o diseñar hardware especializado para optimizar cálculos.

4.1.3. IA confidencial y verificable

Se estima que la inversión global en IA alcanzará 3 billones de dólares. Con la expansión prevista en 2026, la IA confidencial y verificable será una tendencia clave en 2025 y se espera que crezca en 2026. Entrenar modelos en datos sensibles como registros médicos y financieros será otro hito importante en el campo de IA descentralizada.

5. Conclusión

La era de tokens de privacidad sin “llaves de vista” podría estar llegando a su fin. La industria apuesta a que el método de divulgación selectiva será aceptado como un compromiso suficiente. Si los reguladores rechazan esta aproximación, las redes podrían verse forzadas a migrar a “blockchains licenciadas y reguladas” para mantener el anonimato.

El desarrollo de tecnologías de privacidad será clave para desbloquear “billones de dólares” en finanzas tradicionales. Los bonos, valores y nóminas corporativas no pueden existir en cadenas transparentes. A medida que estos protocolos demuestren su robustez en 2025, se espera que en 2026 se inicien los primeros pilotos de activos del mundo real con privacidad en alguna de las redes mencionadas.

Tendencias de Google en los últimos 5 años sobre “privacidad en blockchain”, fuente: Google.

El interés en la privacidad en blockchain puede disminuir temporalmente, pero la demanda en la capa de aplicación por funciones de privacidad probablemente crecerá de manera constante, mejorando significativamente la experiencia del usuario y atrayendo a una audiencia no nativa de criptomonedas. Este es el momento en que la privacidad en la cadena pasa de ser “algo opcional” a “una necesidad imprescindible”.