Privacidade na cadeia: de "opcional" a "indispensável"

Autor: ChainUp Investment

1. Introdução

Em 2025, a privacidade na cadeia sofreu um evento de reprecificação em grande escala. É importante notar que, impulsionada pela recuperação da consciência de privacidade no setor e por avanços tecnológicos significativos em criptografia, a Zcash alcançou uma descoberta de preço substancial, incluindo avanços como provas de conhecimento zero (ZKPs), computação multipartidária (MPC), ambientes de execução confiáveis (TEE) e criptografia totalmente homomórfica (FHE).

- ZKPs: Uma forma de provar a validade de uma declaração sem revelar nenhuma outra informação além da validade, permitindo que os usuários compartilhem provas de conhecimento ou propriedade sem detalhes.

- MPC: Um protocolo criptográfico onde várias partes dividem os dados em “fragmentos secretos” para calcular conjuntamente, sem que ninguém veja os dados completos.

- TEE: Uma solução baseada em hardware. É uma “caixa preta” segura dentro do processador, usada para isolar dados durante seu uso.

- FHE: Um esquema de criptografia que permite cálculos diretamente sobre dados criptografados, sem precisar de descriptografia.

O mercado evoluiu de “anonimato” para “confidencialidade”, que é uma condição funcional necessária em blockchains transparentes.

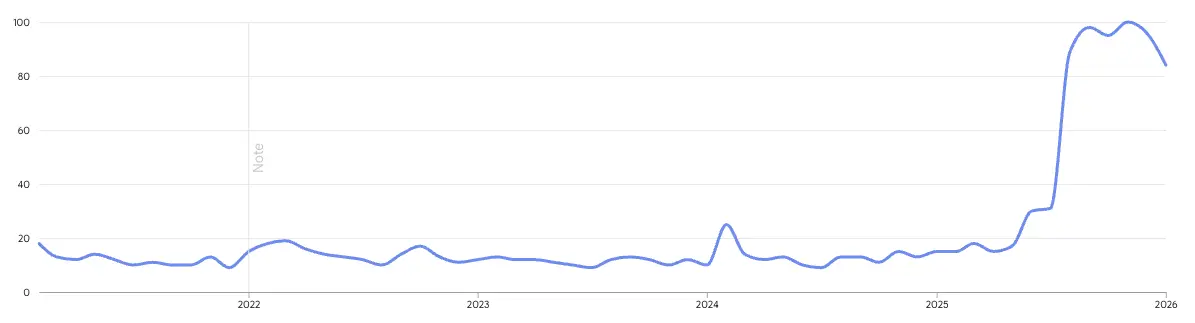

Em 2025, o interesse por privacidade na cadeia atingiu um pico no quarto trimestre, fonte: Dexu

1.1. Paradoxo da Privacidade

A história das criptomoedas de privacidade remonta a 2012, quando a Bytecoin lançou o CryptoNote, que introduziu a tecnologia de assinaturas em anel, posteriormente adotada pelo Monero em 2014. Em resumo, privacidade em criptomoedas não é um conceito novo, mas, nos ciclos iniciais, as moedas de privacidade eram em grande parte uma questão de ideologia ou uma forma de evitar fiscalização, além de serem canais para atores mal-intencionados escaparem do monitoramento. Os dilemas de privacidade na cadeia nos anos anteriores podem ser atribuídos a três fatores principais: tecnologia imatura, fragmentação de liquidez e hostilidade regulatória.

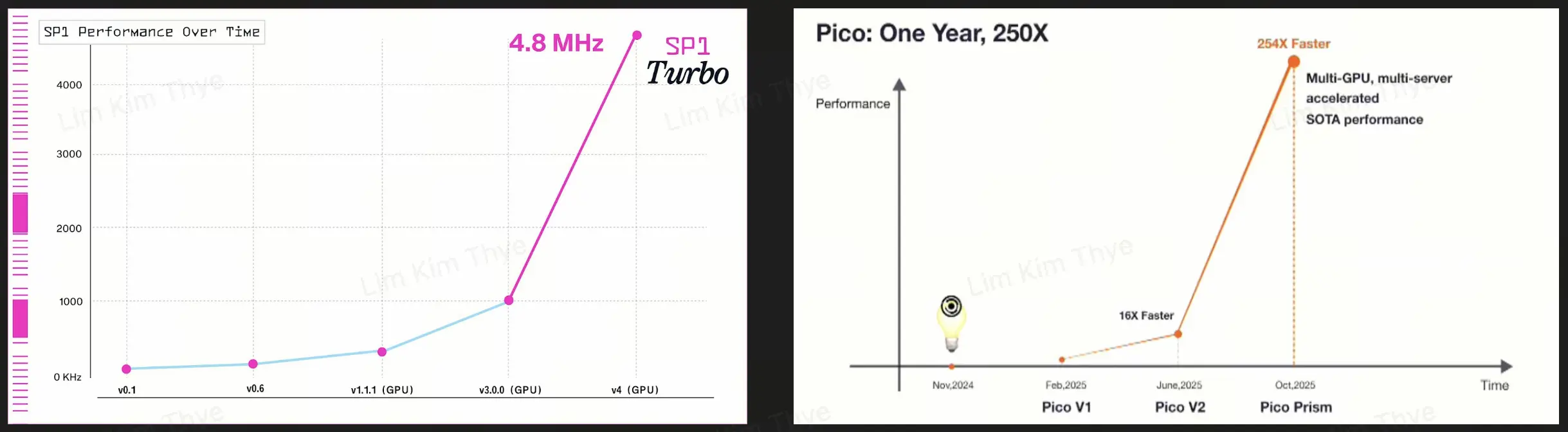

Historicamente, tecnologias criptográficas enfrentaram altos atrasos e custos ineficientes de auditoria. Hoje, ferramentas de desenvolvedor como Cairo (zkDSLs) e backends como Halo2 estão em rápida ascensão, permitindo que desenvolvedores comuns usem ZKPs. A tendência de construir zkVM (máquina virtual de conhecimento zero) sobre conjuntos de instruções padrão como RISC-V está tornando essa tecnologia escalável e combinável em várias aplicações. MPC não é mais apenas para dividir chaves privadas; com MP-SPDZ, suporta circuitos aritméticos (adição/multiplicação) e circuitos booleanos (XOR/AND), permitindo cálculos universais. Avanços em GPU, como H100 e Blackwell B200, suportam computação confidencial, permitindo que modelos de IA operem em TEE. O maior gargalo da FHE, o auto-inicialização (que é o tempo necessário para “atualizar” o ruído na computação criptografada para continuar), caiu de cerca de 50 ms em 2021 para menos de 1 ms em 2025, possibilitando a implantação de contratos inteligentes criptografados em tempo real.

Além disso, a privacidade costuma ser isolada em blockchains específicas, forçando os usuários a saírem de ecossistemas ativos para realizar transações anônimas, o que é custoso em taxas e oportunidades de capital. Hoje, protocolos como Railgun podem ser integrados diretamente a aplicativos DeFi, oferecendo privacidade como escudo contra frontrunning e MEV. Protocolos como Boundless, Succinct, Brevis e similares oferecem ZKP como serviço (ZKPs-as-a-Service), enquanto Arcium e Nillion ajudam a construir aplicativos de privacidade usando MPC, e Phala e iExec realizam cálculos de dados de aplicativos em TEE sem sair de suas blockchains. Por fim, Zama e Octra capacitam aplicativos a processar FHE nativamente.

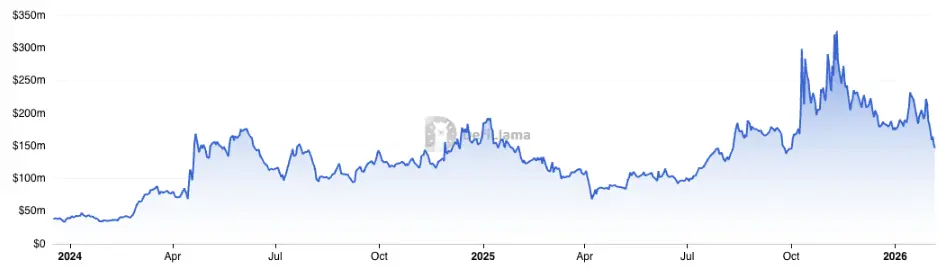

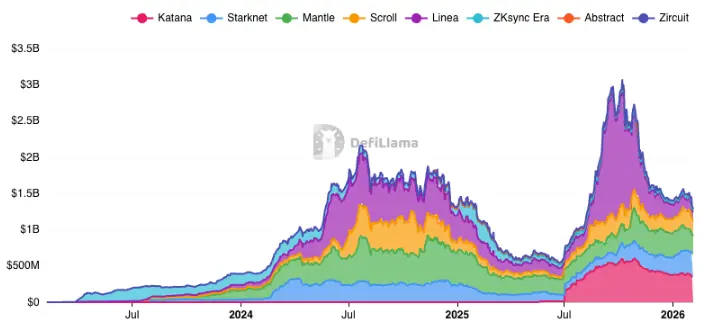

TVL do Railgun, fonte: DefiLlama

Nos estágios iniciais, blockchains precisavam de transparência para obter legitimidade. Os verdadeiros construtores precisavam manter distância de hackers, lavagem de dinheiro e outros atores mal-intencionados. Nesse ambiente, funcionalidades de privacidade rapidamente foram vistas como ferramentas para participantes desonestos. Projetos como Tornado Cash, embora populares entre usuários que valorizam privacidade, colocaram esses usuários na mesma arena de fundos de atividades ilegais, dificultando a comprovação de inocência. Como resultado, houve repressão regulatória. Exchanges congelaram fundos provenientes de mixers e removeram tokens de privacidade suspeitos para obter licenças operacionais. Investidores institucionais e fundos de risco relutaram em manter esses ativos por preocupações regulatórias. A privacidade na cadeia passou a ser vista como uma “função criminosa”. Hoje, as sanções econômicas contra Tornado Cash foram revogadas. A indústria se consolidou na ideia de privacidade em conformidade, permitindo que os usuários forneçam “chaves de visualização” para que reguladores ou auditores possam verificar a origem de seus fundos, como visto em Tornado Cash e Zcash.

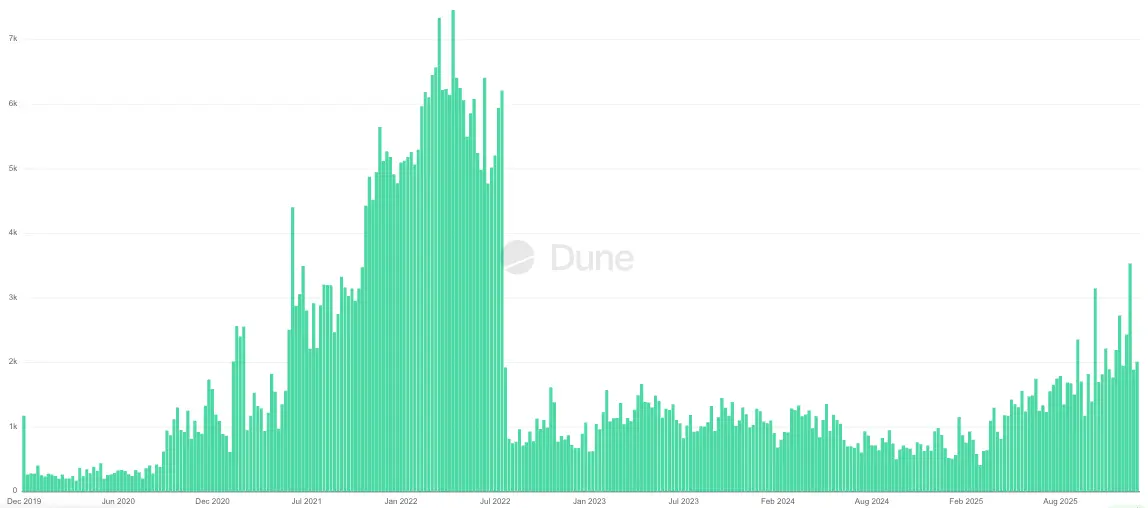

Impacto das sanções no fluxo de fundos de Tornado Cash, fonte: Dune

2. Casos de uso atuais de tecnologias de privacidade

Os contratempos iniciais não significam que a privacidade não seja importante. Pergunte-se: “Você gostaria que sua compra de café hoje revelasse toda a sua história de investimentos dos últimos 10 anos?” A maioria diria que não, mas essa é a configuração atual na blockchain. Com o avanço na legislação de criptografia e maior participação de instituições, esses novos atores estão reavaliando essa questão. Felizmente, em 2025, a adoção de tecnologias de privacidade é mais impulsionada por utilidade funcional do que por ideologia.

2.1. Transações confidenciais

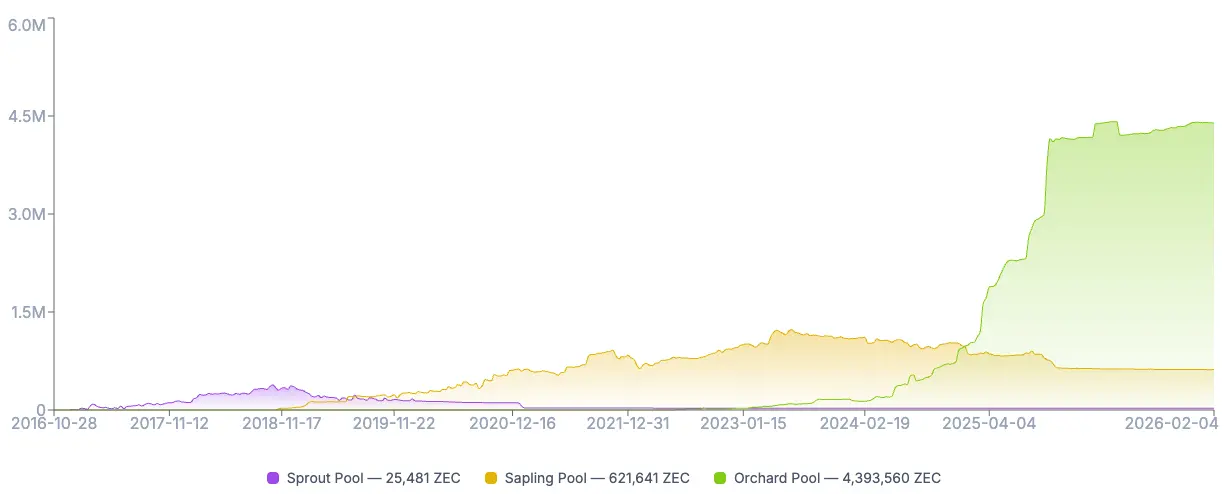

Usando o conceito de “dados visíveis”, a quantidade de Zcash com transações confidenciais aumentou de 12% no início de 2025 para cerca de 29% atualmente. O aumento na demanda se deve a vários fatores, como o aumento do interesse especulativo no token ZEC e o desejo natural de manter transações ocultas ao público. O mecanismo de transações confidenciais é chamado de Compromisso-Nullificador (Commitment-Nullifier Scheme). O remetente pode enviar fundos confidenciais para um pool, que usa ZKPs para verificar a validade sem duplo gasto, criando uma nova “caixa de fundos confidenciais” para o destinatário.

Crescimento da oferta de ZEC confidencial na Zcash, fonte: ZecHub

Um dos setores de crescimento mais rápido é o de neobancos de criptografia, que estão explorando ativamente a implementação de transações confidenciais, como Fuse, Avici e Privily. Alguns protocolos usam métodos diferentes para mascarar transações na cadeia.

2.2. Ambientes de execução de alto desempenho

Com base no valor total bloqueado (TVL), as redes de segunda camada ZK cresceram 20% em 2025, oferecendo um ambiente de execução muito mais barato do que a camada principal do Ethereum. Essas redes agrupam todas as transações em um pequeno blob de dados e enviam para um ordenador, que gera provas e as envia para a camada base para validação.

Aplicações principais em redes ZK-2: tendência de variação de TVL, fonte: DefiLlama

Hoje, ZK oferece funcionalidades completas de privacidade embutidas, como contratos inteligentes de privacidade na Aztec e ZKsync Interop, que unificam liquidez entre ZK chains e Ethereum.

2.3. Proteção contra MEV

Um dos usos mais comuns de privacidade é evitar valor máximo extraível (MEV). A transparência do blockchain permite que bots predatórios vejam as transações no mempool antes da confirmação e façam frontrunning ou sandwich trades para lucrar. Flashbot SUAVE está descentralizando o processo de construção de blocos ao criptografar o mempool, mantendo as transações em sigilo até que o construtor de blocos as inclua. Unichain também lançou uma construção de blocos baseada em TEE, garantindo que transações em redes de segunda camada não possam ser frontrun.

Percentual de transações protegidas pelo Flashbot Protect, fonte: Dune

2.4. Outros casos de uso

Além dos principais, desenvolvedores estão explorando a implementação de privacidade na cadeia para otimizar aplicativos e melhorar a experiência do usuário.

-

Ordens de compra/venda: Grandes investidores, como James Wynn e Machi Big Brother na Hyperliquid, frequentemente enfrentam caça a liquidez. Embora os fundadores da Hyperliquid acreditem que a transparência oferece um ambiente justo para market makers e reduz spreads, para grandes traders, o risco de frontrunning ou trades contrários é uma desvantagem significativa. Isso cria oportunidades para Aster, que oferece ordens ocultas e, até 2026, um modo de blindagem (Shield Mode) com funcionalidades de privacidade.

-

Identidade: Algumas atividades, como abertura de contas bancárias ou ICOs, requerem verificação de identidade. Protocolos como idOS permitem que usuários façam KYC uma única vez e reutilizem em outros protocolos compatíveis, zkPass ajuda a fornecer credenciais Web2 sem revelar detalhes, World ID usa hash de íris para provar a identidade, e ZKPassport verifica identidade sem deixar dados no dispositivo do usuário.

- O presidente da SEC, Paul Atkins, afirmou que muitos tipos de ICOs não devem ser considerados valores mobiliários, portanto fora do alcance da SEC. Essa posição pode impulsionar mais captação de recursos via ICOs no futuro próximo, aumentando a demanda por KYC na cripto.

-

Pontes entre cadeias: Historicamente, pontes entre blockchains foram vulneráveis a exploits, como Ronin Bridge e Multichain, que roubaram US$ 624 milhões e US$ 126 milhões, respectivamente, por vazamento de chaves privadas. ZK- pontes minimizam as hipóteses de confiança; uma vez gerada e verificada a prova, o resultado é imediato e escalável. Polyhedra Network conecta mais de 30 cadeias usando zkBridge, podendo atuar como “DVN” na pilha LayerZero V2.

-

IA: ZK pode ajudar a verificar se a saída de um modelo de IA foi gerada com base na entrada esperada, por exemplo, Giza permite que agentes não custodiais executem estratégias complexas de DeFi com saídas verificadas, enquanto Phala usa enclaves Intel SGX para armazenar chaves privadas de forma segura, colaborando com Succinct e Conduit para migrar de parachains Polkadot para redes de segunda camada Ethereum.

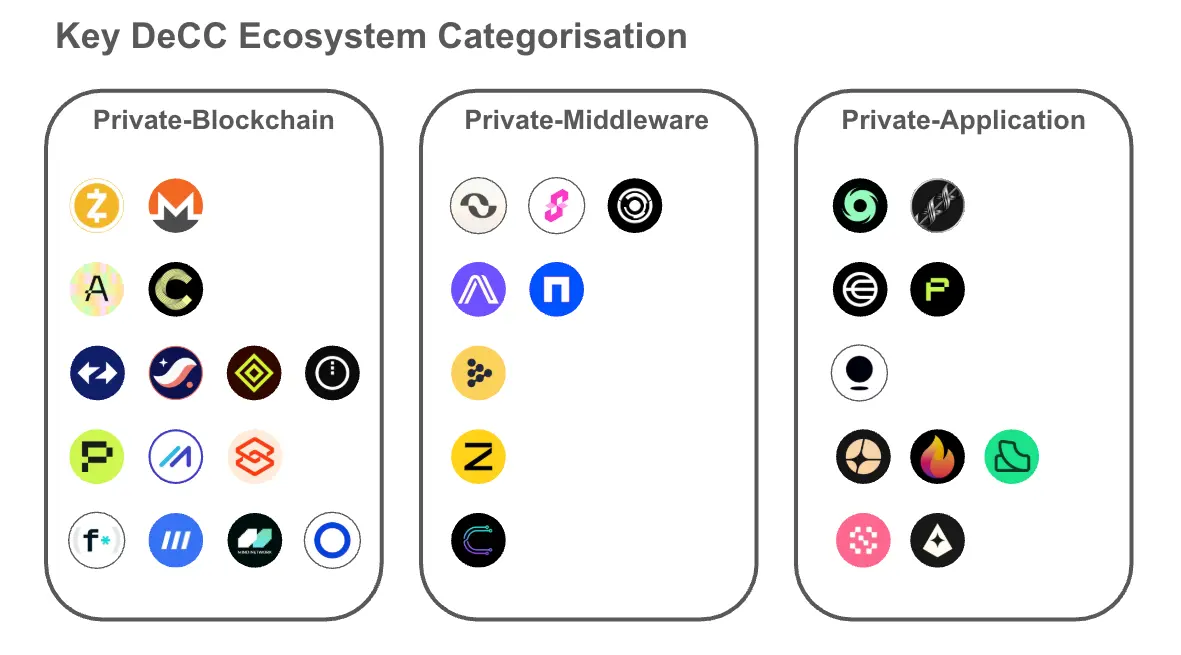

3. Classificação do ecossistema DeCC central

Privacidade na cadeia geralmente refere-se a rede de computação confidencial descentralizada (DeCC). Embora o mercado classifique protocolos com base na tecnologia de privacidade subjacente, cada pilha de privacidade tem seus trade-offs, e cada vez mais protocolos adotam abordagens híbridas. Assim, é melhor classificá-los em blockchains de privacidade, middleware de privacidade e aplicativos de privacidade.

Classificação central do ecossistema DeCC

3.1. Blockchains de privacidade

A categoria “blockchain de privacidade” inclui redes de camada única e de segunda camada, onde mecanismos de privacidade estão integrados ao consenso ou ao ambiente de execução. O principal desafio dessas redes é a barreira de interoperabilidade. É necessário atrair usuários e liquidez de blockchains estabelecidas; sem aplicativos de impacto, essa migração será difícil. Tokens de redes de camada única de privacidade geralmente têm um prêmio de camada por serem usados como garantia de segurança e como tokens de gás.

Herança e evolução da privacidade em camada única

Zcash sempre foi visto como uma versão de Bitcoin com privacidade. Possui um sistema de endereços duplo, permitindo alternar entre transações públicas e privadas, além de “chaves de visualização” para decifrar detalhes de transações para fins regulatórios.

O protocolo está migrando de um consenso de Prova de Trabalho (PoW) para um modelo híbrido Crosslink, que integrará elementos de Prova de Participação (PoS) em 2026, oferecendo uma determinabilidade mais rápida do que o consenso original do Satoshi. Após o halving de novembro de 2024, o próximo deve ocorrer em novembro de 2028.

Por outro lado, Monero mantém seu modo padrão de privacidade, usando assinaturas em anel, endereços furtivos e RingCT, o que faz com que a maioria das exchanges remova XMR até 2024. Além disso, Monero enfrentou ataques de poder de hashing Qubic em 2025, levando a reorganizações de até 18 blocos e apagando cerca de 118 transações confirmadas.

Secret Network é uma camada de privacidade baseada em TEE, construída sobre Cosmos SDK desde 2020, com chaves de visualização para controle de acesso. Além de ser uma cadeia independente, oferece TEE como serviço para EVM e IBC. O time também explora computação confidencial em IA e integração de FHE por limiar.

Canton Network é apoiada por gigantes de Wall Street como Goldman Sachs, JPMorgan, Citi Ventures, Blackstone, BNY, Nasdaq, S&P Global. É uma blockchain de camada única que introduz trilhões de dólares em ativos do mundo real (RWA) usando uma funcionalidade de privacidade chamada Daml Ledger Model, onde partes só podem ver uma subparte do livro-razão conectado à sua sub-rede, permitindo validação apenas pelas partes envolvidas, sem que terceiros saibam da existência da transação.

Aleo é uma rede de camada única ZK, usando a linguagem proprietária Leo (baseada em Rust) para compilar circuitos ZK. Usuários geram provas off-chain (ou pagam mineradores para gerá-las) e enviam apenas a prova criptografada.

Inco se posiciona como uma rede de camada única FHE, oferecendo FHE como serviço via pontes entre cadeias e protocolos de mensagens, atendendo a liquidez profunda sem precisar construir DeFi do zero.

Octra é uma rede de camada única FHE de alto desempenho. Desenvolveu seu próprio esquema criptográfico, Hypergraph FHE (HFHE), permitindo processamento paralelo durante cálculos, atingindo picos de 17.000 TPS em sua testnet.

Mind Network usa protocolos de re-staking como EigenLayer para proteger sua rede de validadores FHE, visando criar uma internet criptografada end-to-end (HTTPZ) e permitir que agentes de IA processem dados criptografados.

3.2. Redes de segunda camada ZK

ZKsync evoluiu de uma simples solução de escalabilidade para implementar várias soluções completas, como Prividium, ZKsync Interop e Airbender. Prividium permite transações privadas por empresas, com liquidez final na Ethereum. Airbender é um provedor de provas zkVM RISC-V de alta performance, gerando provas ZK em menos de um segundo. ZKsync Interop permite que usuários ofereçam garantias em ZK chains e tomem empréstimos na Ethereum.

Starknet usa STARKs para escalabilidade de alta taxa, com função de conta nativa. Cada conta é um contrato inteligente que pode executar transações invisíveis. A equipe também propôs uma rede de segunda camada na Zcash, Ztarknet, com contratos inteligentes que aproveitam a privacidade do Zcash.

Aztec funciona como uma rede de segunda camada de privacidade na Ethereum, usando um sistema de notas semelhante a UTXO para dados criptografados e um sistema baseado em contas para dados públicos. Baseada em Noir, ela depende de provas de cliente ou PXE, onde o usuário gera provas localmente e as envia à rede.

Midnight é uma rede de camada única ZK que funciona como parceiro do Cardano, usando operadores de pools de stake (SPOs) para segurança, com sua própria camada de execução. Usa ADA para staking, e o token NIGHT para governança e gás (DUST), com DUST padrão blindado.

Phala usa TEE como Intel SGX para proteger privacidade. Mudou para um modo de co-processamento de IA, permitindo que agentes de IA operem dentro de TEE, gerenciem chaves privadas e colaborem com Succinct e Conduit, migrando de parachains Polkadot para redes de segunda camada Ethereum.

Fhenix é a primeira rede de camada única FHE na Ethereum, trazendo computação criptografada ao ecossistema Ethereum. Transações nesta rede são protegidas contra MEV, pois seus inputs estão criptografados na mempool.

3.3. Aplicativos de privacidade

Este é o maior grupo em blockchains de privacidade e middleware de privacidade, com exemplos que usam ZK, MPC, TEE ou combinações para melhorar a experiência do usuário. Protocolos bem-sucedidos abstraem a complexidade da privacidade e oferecem soluções de mercado reais.

Tornado Cash foi o primeiro mixer descentralizado e imutável. Foi sancionado pelo Departamento do Tesouro dos EUA em 2022, mas a sanção foi revogada em 2025. Ainda assim, representa um risco elevado para entidades conformes.

Railgun é reconhecido por Vitalik Buterin. Integra “caixas de proteção” dos usuários com protocolos DeFi como Uniswap e Aave, oferecendo uma alternativa ao Tornado Cash, com cerca de 20% de ativos blindados em relação ao Tornado Cash, sendo considerado um potencial concorrente.

World (antigo Worldcoin) usa escaneamento de íris para criar “prova de identidade”, com dados biométricos criptografados e apenas provas ZKP enviadas à rede. World ID é uma ferramenta eficaz para distinguir humanos de IA.

zkPass usa TLS de terceiros para gerar provas de identidade e mídia, permitindo acesso a aplicativos protegidos sem revelar informações privadas.

Privy permite login em aplicativos descentralizados usando email ou contas Web2, criando carteiras MPC com chaves divididas entre dispositivo e servidor seguro, eliminando a necessidade de backups de frases de recuperação.

Aster trabalha com Brevis para oferecer transações privadas na sua cadeia Aster, com previsão de lançamento no primeiro trimestre de 2026.

Malda é uma plataforma de empréstimos com liquidez unificada, usando provas de Boundless para gerenciar posições de empréstimo em múltiplas blockchains.

Hibachi oferece uma exchange perp de alta frequência descentralizada, usando provas Succinct para validar ordens de limite centralizadas off-chain.

Giza integra aprendizado de máquina em contratos inteligentes, permitindo que eles executem saídas verificadas de modelos de IA. Isso possibilita estratégias de DeFi movidas por IA sem manipulação.

Sentient é uma rede de camada única focada em IA, apoiada pelo Polygon CDK, que permite que criadores façam upload de modelos de IA e recebam recompensas, com modelos protegidos por impressões digitais criptográficas. Usa Enclaves Sentient com AWS Nitro para computação confidencial, ocultando prompts e estados internos de modelos.

4. Tendências atuais e perspectivas futuras

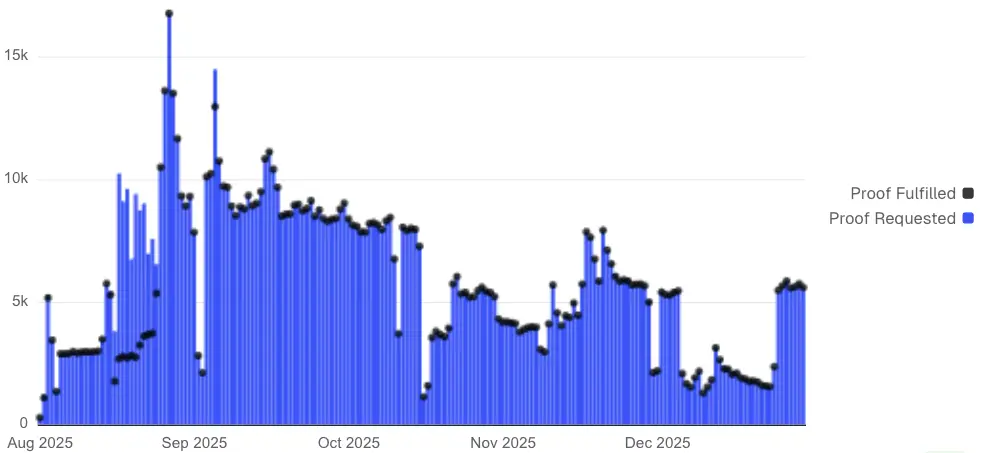

4.1.1. Ascensão do middleware de privacidade

Estamos testemunhando uma transição de blockchains de privacidade monolíticas para camadas modulares de privacidade. Protocolos podem ser implantados em qualquer blockchain estabelecida (como Ethereum ou Solana) e acessados via contratos inteligentes, reduzindo barreiras de entrada. Com a crescente demanda por privacidade, o middleware de privacidade se torna o grande beneficiado, pois muitas startups não podem justificar economicamente rodar seus próprios frameworks de computação confidencial.

Número de provas de solicitação e conclusão no Succinct, fonte: Dune

4.1.2. Soluções híbridas

Tecnologias de privacidade atuais têm limitações. Por exemplo, ZKP não pode calcular sobre dados criptografados, MPC pode sofrer com altos atrasos com muitos participantes, TEE pode ser vulnerável a falhas de hardware ou ataques de canal lateral, e FHE, por sua complexidade, pode levar mais tempo e acumular ruído, aumentando o risco de corrupção de dados. Assim, muitos protocolos adotam abordagens híbridas ou hardware especializado para otimizar cálculos.

4.1.3. IA confidencial e verificável

Segundo a Morgan Stanley, o gasto global em IA deve atingir US$ 3 trilhões. Com a expansão prevista para 2026, IA confidencial e verificável é uma grande tendência de 2025, com escala crescente em 2026. Treinar modelos de IA com dados sensíveis, como registros médicos e financeiros, será um marco importante na descentralização da IA.

5. Conclusão

A era de tokens de privacidade sem “chaves de visualização” pode estar chegando ao fim. A indústria aposta que a “divulgação seletiva” será aceita como um compromisso suficiente. Se reguladores rejeitarem essa abordagem, as redes podem ser forçadas a migrar para “blockchains licenciadas e reguladas” para manter o anonimato.

O amadurecimento das tecnologias de privacidade é fundamental para desbloquear trilhões de dólares em finanças tradicionais. Títulos, ações e folhas de pagamento não podem existir em blockchains transparentes. Com a demonstração de robustez dessas soluções em 2025, espera-se que em 2026 os primeiros grandes pilotos de “ativos do mundo real com privacidade” sejam lançados em uma das redes mencionadas.

Tendência do Google nos últimos 5 anos sobre “privacidade na blockchain”, fonte: Google

Embora o interesse por privacidade na blockchain possa diminuir temporariamente, a demanda na camada de aplicação por funcionalidades de privacidade deve crescer de forma constante, melhorando a experiência do usuário e atraindo um público não nativo de criptografia. Este é o momento em que a privacidade na cadeia passa de “opcional” para “essencial”.