การโจมตีทำให้ Ethereum "เป็นพิษ": วิธีปกป้องตัวเองจากผู้ลวงแหลง - U.Today

- กรณีตัวอย่างจริง

- ความเสี่ยงจากการถูกพิษ การโจมตีด้วยการพิษที่เป็นรูปแบบหนึ่งของการฉ้อโกงเพื่อหลอกลวงให้ผู้คนโอนเงินไปยังวอลเล็ตผิดนั้นกำลังแพร่หลายมากขึ้นในกลุ่มผู้ใช้ Ethereum แม้ว่ากลยุทธ์นี้จะมีมานานแล้ว ข้อมูลใหม่ชี้ให้เห็นว่าการโจมตีเหล่านี้ตอนนี้เป็นอัตโนมัติและแพร่หลายมากขึ้น เปลี่ยนจากสแปมที่เกิดขึ้นเป็นครั้งคราวเป็นการดำเนินการขนาดใหญ่

กรณีตัวอย่างจริง

ปัญหานี้ถูกยกตัวอย่างโดยเหตุการณ์ล่าสุด Nima ผู้ใช้ Ethereum อ้างว่าได้รับการแจ้งเตือนจาก Etherscan ถึง 89 ครั้ง หลังจากโอนเหรียญ stablecoin เพียงสองรายการ การทำธุรกรรมเล็กน้อยจำนวนมากที่ส่งไปยังวอลเล็ตนั้นเป็นสาเหตุของการแจ้งเตือน การโอนเหล่านี้เป็นส่วนหนึ่งของแคมเปญพิษ address ไม่ใช่การชำระเงินจริง

เรื่องร้อนแรง

มหาเศรษฐี Druckenmiller อ้างว่าคริปโตอาจกลายเป็นสกุลเงินสำรองใหม่

รีวิวตลาดคริปโต: การระเบิดของ Shiba Inu (SHIB) ที่ไม่คาดคิด, Cardano (ADA) ที่ร่วงลงสู่จุดต่ำสุดของปี, Bitcoin (BTC) แสดงสัญญาณ $71,000 บนขอบฟ้า?

กระบวนการพิษ address มีวัตถุประสงค์ง่ายๆ คือ การเพิ่มที่อยู่ปลอมที่ดูเหมือนกันเข้าไปในประวัติธุรกรรมของผู้ใช้ ผู้โจมตีจะเฝ้าสังเกตกิจกรรมบนบล็อกเชนและรอให้มีธุรกรรมที่ถูกต้องตามกฎหมาย

ระบบอัตโนมัติสร้างที่อยู่ที่คล้ายกับตัวอักษรตัวแรกและตัวสุดท้ายของวอลเล็ตที่เคยใช้แล้ว หลังจากที่ผู้ใช้ส่งเงิน แล้วจะส่งธุรกรรมเล็กน้อย — โดยทั่วไปเป็นการโอน dust ที่มีมูลค่าต่ำกว่าหนึ่งเซ็นต์ — โดยใช้ที่อยู่ปลอมเหล่านี้ ที่อยู่ปลอมจะปรากฏในประวัติเนื่องจากวอลเล็ตและเครื่องมือสำรวจหลายแห่งแสดงธุรกรรมล่าสุดเด่นชัด

ความเสี่ยงจากการพิษ

ผู้ใช้อาจเผลอคัดลอกที่อยู่ปลอมแทนที่อยู่ที่ถูกต้องเมื่อพวกเขาต้องการส่งเงินอีกครั้งในภายหลัง ขอบเขตของการโจมตีเหล่านี้มีขนาดใหญ่มาก

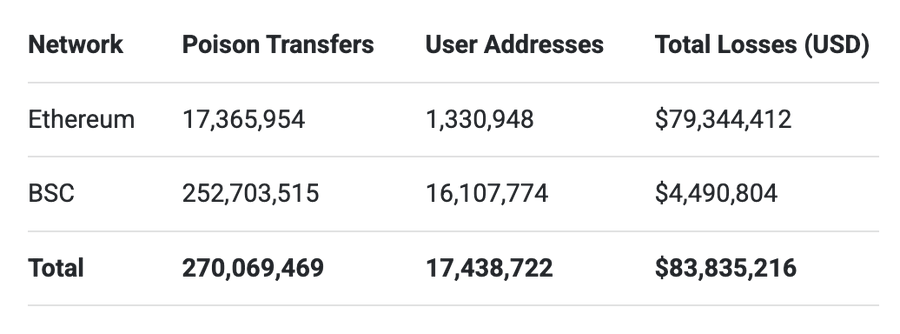

ประมาณ 17 ล้านครั้งของความพยายามพิษถูกดำเนินการกับผู้ใช้ Ethereum ประมาณ 1.3 ล้านราย ระหว่างกรกฎาคม 2022 ถึง มิถุนายน 2024 โดยมีการสูญเสียที่ยืนยันแล้วเกินกว่า 79 ล้านดอลลาร์ ตามการศึกษาปี 2025

สาเหตุหลักที่ทำให้การโจมตีเหล่านี้เพิ่มขึ้นคือเศรษฐศาสตร์พื้นฐาน จากการวิจัย อัตราความสำเร็จของความพยายามพิษอยู่ที่ประมาณ 0.1% หรือหนึ่งในทุก 10,000 ครั้งที่พยายามโจมตี อย่างไรก็ตาม ผู้โจมตีชดเชยด้วยการส่งธุรกรรมพิษจำนวนมาก

นอกจากนี้ ค่าธรรมเนียมเครือข่ายที่ลดลงหลังจากการอัปเกรด Ethereum Fusaka ก็มีส่วนช่วย ทำให้การส่งธุรกรรม dust นับพันหรือแม้แต่ล้านรายการเป็นเรื่องที่ถูกลงสำหรับผู้โจมตี