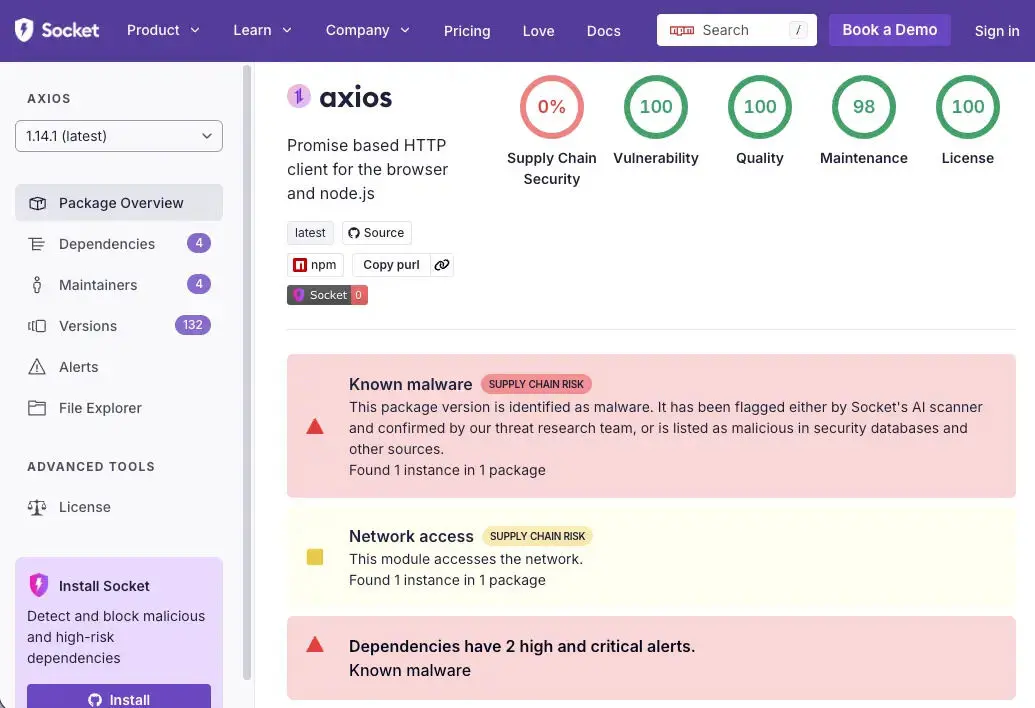

Serangan rantai pasok membuat npm ambruk: akun pemelihara axios dicuri, setiap minggu 300 juta unduhan semuanya dalam kondisi darurat

Lembaga riset keamanan Socket mendeteksi pada 31 Maret adanya serangan aktif pada rantai pasokan terhadap paket inti npm axios. Penyerang membobol akun npm milik pemelihara utama axios, jasonsaayman, lalu mempublikasikan versi berbahaya dan menyuntikkan paket dependensi berbahaya, untuk menyebarkan trojan akses jarak jauh lintas platform (RAT). Target serangan adalah sistem macOS, Windows, dan Linux.

Analisis Rantai Serangan: Proses Lengkap dari Pembobolan Akun hingga RAT yang Menghapus Diri

(Sumber:Socket)

(Sumber:Socket)

Insiden ini merupakan serangan rantai pasokan multi-langkah yang direncanakan dengan saksama. Penyerang pertama-tama membobol akun pemelihara, lalu mengubah email menjadi ifstap@proton.me, kemudian menggunakan kredensial akses npm yang dicuri untuk mempublikasikan versi berbahaya secara manual, sepenuhnya melewati proses pemuatan resmi axios di GitHub Actions + OIDC Trusted Publisher. Kedua versi berbahaya tersebut tidak memiliki catatan komit, tag, atau rilis yang sesuai di repositori GitHub.

Persiapan penyerang juga sangat teliti: mengendalikan akun lain (nrwise, nrwise@proton.me) sekitar 18 jam sebelumnya untuk mempublikasikan versi umpan yang bersih plain-crypto-js@4.2.0 guna membangun riwayat, lalu pada 30 Maret pukul 23:59 UTC mempublikasikan versi berbahaya 4.2.1.

Setelah hook postinstall berbahaya dieksekusi, pemuat RAT (setup.js) terhubung ke server perintah dan kontrol sfrclak[.]com:8000 untuk memuat muatan spesifik platform. Setelah selesai, ia melakukan penghapusan diri dan mengganti package.json dengan stub yang bersih, sehingga pemeriksaan lanjutan pada direktori node_modules tidak dapat menemukan jejak infeksi.

Indikator Teknis Utama Serangan (IOC)

Versi paket berbahaya:axios@1.14.1、axios@0.30.4、plain-crypto-js@4.2.1

Server C2:sfrclak[.]com / 142.11.206.73 / [.]com:8000

Jejak infeksi macOS:/Library/Caches/com.apple.act.mond

Jejak infeksi Windows:%PROGRAMDATA%\wt.exe、%TEMP%\6202033.vbs

Jejak infeksi Linux:/tmp/ld.py

Akun penyerang:jasonsaayman(telah dibobol)、nrwise(akun yang dibuat penyerang)

Panduan Tindakan Darurat: Konfirmasi Dampak dan Langkah Pemulihan

Karena pemuat berbahaya melakukan penghapusan diri setelah dieksekusi, tidak dapat dipastikan infeksi melalui pemeriksaan direktori node_modules. Metode yang benar adalah memeriksa secara langsung apakah lockfile (package-lock.json atau yarn.lock) memuat catatan versi axios@1.14.1 atau axios@0.30.4.

Rollback versi aman:pengguna 1.x diturunkan ke axios@1.14.0;pengguna 0.x diturunkan ke axios@0.30.3, dan secara bersamaan hapus direktori plain-crypto-js dari node_modules lalu instal ulang dependensi.

Jika ditemukan jejak infeksi RAT apa pun di sistem (com.apple.act.mond、wt.exe、ld.py), jangan coba membersihkan secara langsung. Sebaliknya, lakukan pembangunan ulang dari keadaan yang diketahui normal, dan segera rotasi semua kredensial yang mungkin terekspos, termasuk token npm, AWS access key, SSH private key, kunci konfigurasi CI/CD, serta nilai pada file .env.

Bagi pengembang mata uang kripto dan Web3, axios adalah pustaka HTTP inti yang digunakan oleh banyak protokol DeFi untuk antarmuka frontend, manajemen aset kripto, dan layanan kueri data on-chain. Lingkungan pengembangan yang terinfeksi dapat menyebabkan kunci privat dompet, seed phrase, atau kunci API bocor kepada penyerang; disarankan untuk memprioritaskan peninjauan serta rotasi semua kredensial sensitif.

Pertanyaan yang Sering Diajukan

Bagaimana cara memastikan apakah versi axios yang terdampak sudah terpasang?

Karena pemuat berbahaya melakukan penghapusan diri setelah dieksekusi, tidak bisa mengonfirmasi infeksi melalui direktori node_modules. Periksa langsung apakah lockfile memuat catatan axios@1.14.1 atau axios@0.30.4, dan pastikan apakah di node_modules terdapat direktori plain-crypto-js. Anda dapat menjalankan npm list axios atau melakukan pencarian langsung string versi di lockfile.

Dampak khusus apa yang ditimbulkan serangan rantai pasokan ini terhadap pengembang mata uang kripto dan Web3?

axios adalah pustaka HTTP yang umum digunakan oleh aplikasi frontend Web3 dan antarmuka protokol DeFi. Lingkungan pengembangan yang terinfeksi dapat membuat kredensial sensitif seperti private key, seed phrase, kunci API bursa, atau konfigurasi CI/CD terpapar kepada penyerang; pengembang terkait harus memprioritaskan peninjauan dan rotasi semua kredensial terkait kripto yang mungkin terekspos.

Bagaimana cara mencegah serangan rantai pasokan npm di masa depan?

Langkah pencegahan utama meliputi: selalu menggunakan npm ci --ignore-scripts dalam CI/CD untuk menonaktifkan postinstall hook; mengunci versi pada paket dependensi yang penting; secara berkala meninjau catatan perubahan lockfile; serta menerapkan alat seperti Socket dan Aikido untuk pemantauan real-time perangkat lunak berbahaya pada paket dependensi.